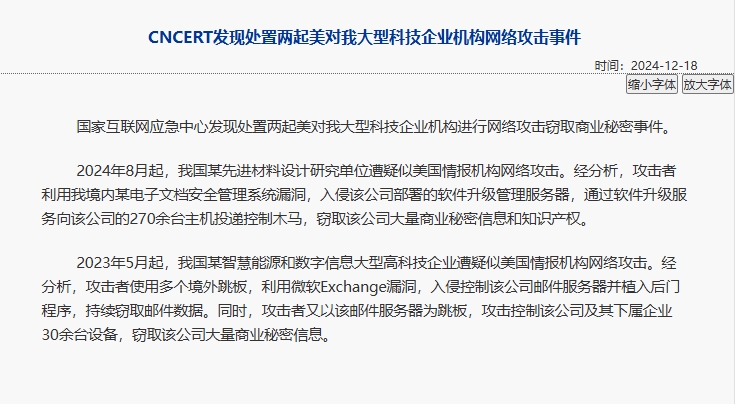

CCTV News:1月17日、National Internet Emeryments Center CNCERTがレポートを発表し、私の国のAdvanced Materials Design Instituteに対する米国のサイバー攻撃の詳細を発表しました。以前は、2024年12月18日に、米国の大規模なテクノロジー企業に対する2つのサイバー攻撃が発見され、対処されたという発表が発行されました。

CCTV News:1月17日、National Internet Emeryments Center CNCERTがレポートを発表し、私の国のAdvanced Materials Design Instituteに対する米国のサイバー攻撃の詳細を発表しました。以前は、2024年12月18日に、米国の大規模なテクノロジー企業に対する2つのサイバー攻撃が発見され、対処されたという発表が発行されました。