CCTV News: Vào ngày 17 tháng 1, Trung tâm khẩn cấp Internet quốc gia CNCERT đã công bố một báo cáo, thông báo chi tiết về cuộc tấn công mạng của Hoa Kỳ vào một doanh nghiệp công nghệ cao lớn trong thông tin kỹ thuật số và năng lượng thông minh của đất nước tôi. Trước đây, một thông báo đã được đưa ra vào ngày 18 tháng 12 năm 2024 rằng hai cuộc tấn công mạng vào các công ty công nghệ lớn ở Hoa Kỳ đã được phát hiện và xử lý. nó Quá trình tấn công mạng

(i) Sử dụng các lỗ hổng máy chủ thư để xâm nhập

Máy chủ thư của công ty sử dụng hệ thống Microsoft Exchange Mail. Kẻ tấn công đã sử dụng hai lỗ hổng của Microsoft Exchange để tấn công, trước tiên sử dụng một người dùng bị lỗ hổng nhất định để tấn công một tài khoản cụ thể và sau đó sử dụng một lỗ hổng khó chịu nhất định để tấn công một lần nữa để đạt được mục tiêu thực thi mã tùy ý.

(ii) Cấy trojans bộ nhớ được che giấu cao trên máy chủ thư

Để tránh bị phát hiện, kẻ tấn công đã cấy hai vũ khí tấn công trong máy chủ thư, chỉ chạy trong bộ nhớ và không được lưu trữ trên đĩa cứng. Nó sử dụng công nghệ ảo hóa và các đường dẫn truy cập của ảo là /owa/auth/xxx/xx.aspx và /owa/auth/xxx/yy.aspx. Các chức năng chính của vũ khí tấn công bao gồm trộm cắp thông tin nhạy cảm, thực thi lệnh và thâm nhập mạng nội bộ. Chương trình thâm nhập mạng nội bộ trốn tránh phát hiện phần mềm bảo mật thông qua quá trình obfuscation và chuyển tiếp lưu lượng truy cập tấn công đến các thiết bị mục tiêu khác, đạt được mục đích tấn công các thiết bị mạng nội bộ khác.

(iii) Khai thác hơn 30 thiết bị quan trọng trong mạng nội bộ

Những kẻ tấn công đã sử dụng máy chủ thư như một bàn đạp và sử dụng quét và thâm nhập mạng để thiết lập một đường hầm truyền mã được mã hóa ẩn trong các phương thức khác của công ty. Bao gồm máy tính cá nhân, máy chủ và thiết bị mạng; Các máy chủ được kiểm soát bao gồm máy chủ thư, máy chủ hệ thống văn phòng, máy chủ quản lý mã, máy chủ kiểm tra, máy chủ quản lý phát triển và máy chủ quản lý tệp. Để đạt được sự kiểm soát liên tục, kẻ tấn công đã cấy một vũ khí tấn công và ăn cắp có thể thiết lập đường hầm WebSocket+SSH trong các máy chủ và máy tính quản trị mạng có liên quan, nhận ra việc chuyển tiếp ẩn và trộm cắp dữ liệu của các hướng dẫn tấn công. Để tránh được phát hiện, chương trình gián điệp tấn công được ngụy trang thành chương trình liên quan đến WeChat WeChatXXXXXXXXX.exe. Kẻ tấn công cũng cấy ghép hai chương trình độc hại mô -đun bằng cách sử dụng các đường ống ống để giao tiếp giữa các quy trình trong máy chủ nạn nhân, nhận ra việc xây dựng đường ống liên lạc.

2. Đánh cắp một lượng lớn thông tin bí mật thương mại

(i) đánh cắp một lượng lớn dữ liệu email nhạy cảm

Kẻ tấn công đã sử dụng tài khoản quản trị viên máy chủ email để thực hiện hoạt động xuất khẩu email. Mục tiêu của các bí mật ăn cắp chủ yếu là quản lý cấp cao của công ty và nhân viên bộ phận quan trọng. Khi kẻ tấn công thực thi lệnh xuất, khoảng thời gian để xuất email được đặt. Một số tài khoản có tất cả các email được xuất và nhiều tài khoản có email được xuất theo khoảng thời gian xác định để giảm lượng dữ liệu gián điệp và giảm nguy cơ được phát hiện.

(ii) Đánh cắp tài khoản và thông tin cấu hình của thiết bị mạng lõi

Kẻ tấn công đã tấn công máy tính của ba quản trị viên mạng của công ty và thường xuyên đánh cắp tài khoản thiết bị mạng cốt lõi của công ty và thông tin cấu hình. Ví dụ, vào ngày 2 tháng 5 năm 2023, kẻ tấn công đã sử dụng máy chủ proxy (95.179.xx.xx) nằm ở Đức làm bàn đạp và sau đó sử dụng máy chủ email làm bàn đạp để tấn công máy tính quản trị mạng của công ty và stove agination " Thống kê "," Yêu cầu mua cổng kiểm soát Internet ".

(iii) Đánh cắp các tệp quản lý dự án

Kẻ tấn công thường đánh cắp dữ liệu dự án phát triển liên quan của công ty bằng cách tấn công các máy chủ mã, máy chủ phát triển của công ty, v.v. Sau khi tấn công máy chủ thư của công ty, anh ta đã sử dụng nó như một bàn đạp để thường xuyên truy cập vào vũ khí tấn công backdoor được cấy vào máy chủ mã của công ty, đánh cắp tới 1.03GB dữ liệu. Để tránh được phát hiện, chương trình backdoor cải trang thành tệp "TIP4XXXXXXXXX.PHP" trong dự án nguồn mở "Zen Tao".

(iv) Dấu vết tấn công rõ ràng và tiến hành phân tích chống bằng chứng

Để tránh bị phát hiện, sau mỗi lần tấn công bởi kẻ tấn công, kẻ tấn công sẽ xóa các dấu vết tấn công trong nhật ký máy tính và xóa các tệp được đóng gói tạm thời được tạo ra trong quá trình đánh cắp. Kẻ tấn công cũng sẽ xem nhật ký kiểm toán hệ thống, hồ sơ chỉ huy lịch sử, cấu hình liên quan đến SSH, v.v., trong nỗ lực phân tích bộ sưu tập bằng chứng của máy phát hiện bảo mật mạng và chiến đấu.

3. Các đặc điểm của hành vi tấn công

(i) Thời gian tấn công

Phân tích cho thấy hoạt động tấn công chủ yếu tập trung trong khoảng thời gian 22:00 đến 8:00 vào ngày hôm sau, so với 10:00 đến 20:00 vào ban ngày của Hoa Kỳ. Thời gian tấn công chủ yếu được phân phối từ thứ Hai đến thứ Sáu tại Hoa Kỳ và không có cuộc tấn công vào các ngày lễ lớn ở Hoa Kỳ.

(ii) Tài nguyên tấn công

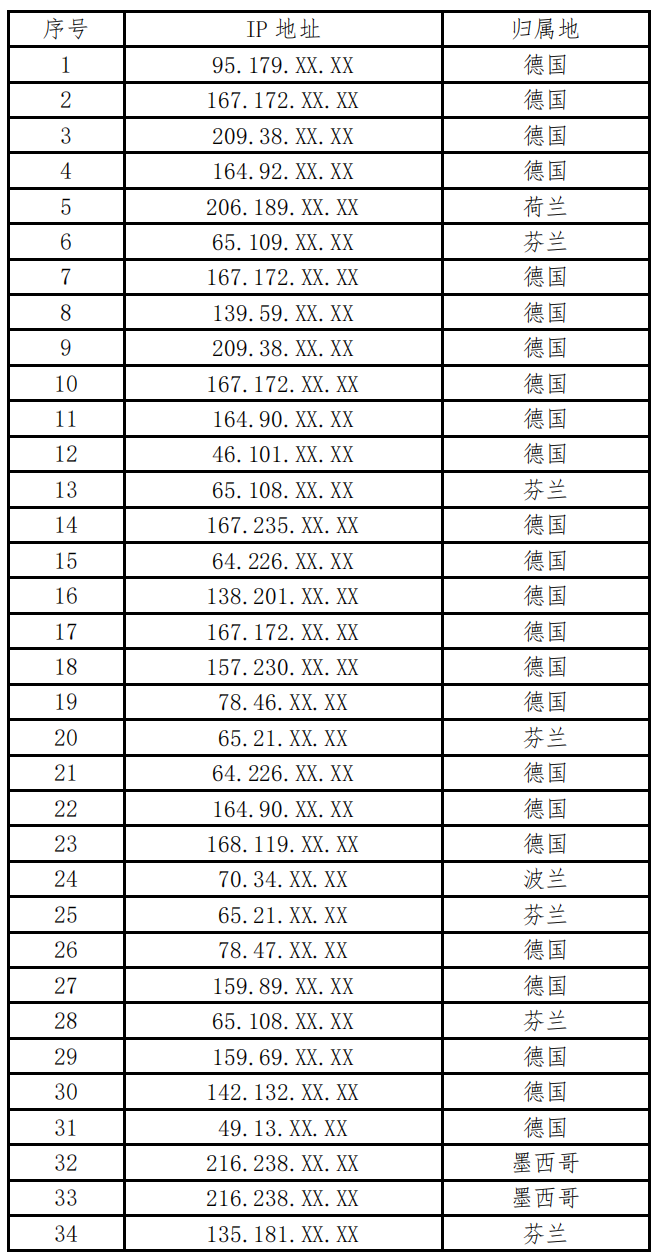

Từ tháng 5 năm 2023 đến tháng 10 năm 2023, kẻ tấn công đã phát động hơn 30 cuộc tấn công mạng. Các IPS bàn đạp ở nước ngoài được sử dụng bởi kẻ tấn công về cơ bản không được lặp lại, phản ánh nhận thức cao về khả năng chống trội và dự trữ tài nguyên tấn công phong phú.

(iii) Vũ khí tấn công

Hai chương trình độc hại mô -đun cho giao tiếp quá trình đường ống được cấy ghép bởi kẻ tấn công được đặt trong "C: \\ Windows \\ System32 \\". Họ sử dụng khung .NET. Thời gian biên dịch bị xóa, với kích thước hàng chục KB, chủ yếu là mã hóa TLS. Các chức năng chính của vũ khí tấn công được cấy vào bộ nhớ của máy chủ thư bao gồm hành vi trộm cắp thông tin nhạy cảm, thực thi lệnh và thâm nhập mạng nội bộ. Vũ khí tấn công và ăn cắp được cấy vào các máy chủ liên quan và máy tính quản trị mạng có thể sử dụng giao thức HTTPS để thiết lập đường hầm WebSocket+SSH và sẽ trở lại tên miền do kẻ tấn công điều khiển.

IV. Một số danh sách IP bàn đạp