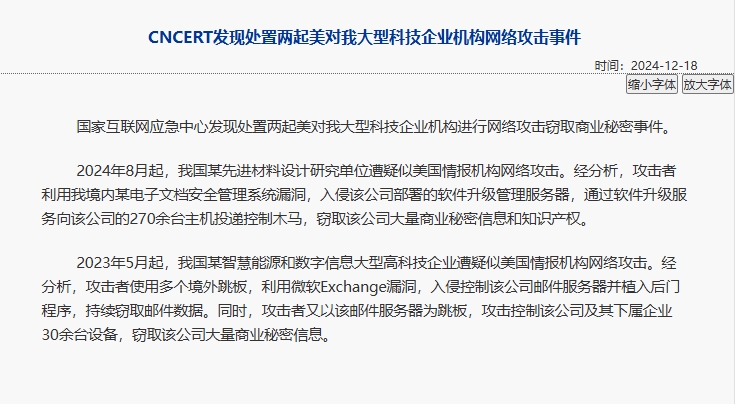

CCTV News: เมื่อวันที่ 17 มกราคมศูนย์ฉุกเฉินทางอินเทอร์เน็ตแห่งชาติ CNCERT ออกรายงานประกาศรายละเอียดของการโจมตีไซเบอร์ของสหรัฐอเมริกาในสถาบันออกแบบวัสดุขั้นสูงในประเทศของฉัน ก่อนหน้านี้มีการประกาศเมื่อวันที่ 18 ธันวาคม 2567 ว่าการโจมตีทางไซเบอร์สองครั้งใน บริษัท เทคโนโลยีขนาดใหญ่ในสหรัฐอเมริกาถูกค้นพบและจัดการกับ

-->

-->

อันดับการอ่าน

กระทรวงการต่างประเทศ: จีนสนับสนุนทุกฝ่ายที่เกี่ยวข้องเพื่อรักษาการหยุดยิงและโมเมนตัมการเจรจาต่อไป

กระทรวงการต่างประเทศตอบสนองต่อการซ้อมรบประจำปีระหว่างสหรัฐอเมริกาและฟิลิปปินส์: การผูกมัดด้านความมั่นคงแบบสุ่มสี่สุ่มห้าจะนำไปสู่ภัยพิบัติเท่านั้น

โอกาสอันดับหนึ่งของโลก... การพัฒนาหลายสาขากำลังเฟื่องฟู และ "ตัวเลข" อ่านถึงความมีชีวิตชีวาของเศรษฐกิจ

กองบัญชาการละครตะวันออกของจีนจัดกองเรือหมายเลข 133 เพื่อแล่นผ่านเส้นทางน้ำ Hengdang และดำเนินกิจกรรมการฝึกอบรมในน่านน้ำแปซิฟิกตะวันตก

ข่าวเด่น

กองบัญชาการละครตะวันออกของจีนจัดกองเรือหมายเลข 133 เพื่อแล่นผ่านเส้นทางน้ำ Hengdang และดำเนินกิจกรรมการฝึกอบรมในน่านน้ำแปซิฟิกตะวันตก

นักธุรกิจต่างชาติเจาะลึกแนวหน้าของ "การผลิตอัจฉริยะในประเทศจีน" และ "เงินปันผลจากการเข้าชม" ของงานแคนตันแฟร์ก็เร่งตัวเข้าสู่ "ประสิทธิภาพการผลิตและการตลาด" ขององค์กรต่างๆ

การซื้อทั่วโลกและการขายทั่วโลก Consumer Expo ได้เห็นตลาดขนาดใหญ่ของจีนที่ดึงดูดแฟน ๆ ทั่วโลกอย่างต่อเนื่องด้วยทัศนคติที่เปิดกว้าง

งาน Consumer Expo ครั้งที่ 6 สิ้นสุดลง ผู้ค้าทั่วโลกแบ่งปันโอกาสใหม่ ๆ ในตลาดจีน

ฮอตสปอตตลอด 24 ชั่วโมง

1กองบัญชาการละครตะวันออกของจีนจัดกองเรือหมายเลข 133 เพื่อแล่นผ่านเส้นทางน้ำ Hengdang และดำเนินกิจกรรมการฝึกอบรมในน่านน้ำแปซิฟิกตะวันตก

2นักธุรกิจต่างชาติเจาะลึกแนวหน้าของ "การผลิตอัจฉริยะในประเทศจีน" และ "เงินปันผลจากการเข้าชม" ของงานแคนตันแฟร์ก็เร่งตัวเข้าสู่ "ประสิทธิภาพการผลิตและการตลาด" ขององค์กรต่างๆ

3การซื้อทั่วโลกและการขายทั่วโลก Consumer Expo ได้เห็นตลาดขนาดใหญ่ของจีนที่ดึงดูดแฟน ๆ ทั่วโลกอย่างต่อเนื่องด้วยทัศนคติที่เปิดกว้าง

4งาน Consumer Expo ครั้งที่ 6 สิ้นสุดลง ผู้ค้าทั่วโลกแบ่งปันโอกาสใหม่ ๆ ในตลาดจีน