CCTV News: เมื่อวันที่ 17 มกราคมศูนย์ฉุกเฉินทางอินเทอร์เน็ตแห่งชาติ CNCERT ออกรายงานประกาศรายละเอียดของการโจมตีไซเบอร์ของสหรัฐฯในองค์กรไฮเทคขนาดใหญ่ในข้อมูลพลังงานอัจฉริยะและดิจิตอลของประเทศของฉัน ก่อนหน้านี้มีการประกาศเมื่อวันที่ 18 ธันวาคม 2567 ว่าการโจมตีทางไซเบอร์สองครั้งใน บริษัท เทคโนโลยีขนาดใหญ่ในสหรัฐอเมริกาถูกค้นพบและจัดการกับ

(iii) ขโมยไฟล์การจัดการโครงการ

ผู้โจมตีขโมยข้อมูลโครงการพัฒนาที่เกี่ยวข้องของ บริษัท บ่อยครั้งโดยการโจมตีเซิร์ฟเวอร์รหัสของ บริษัท เซิร์ฟเวอร์การพัฒนา ฯลฯ ตัวอย่างเช่นเมื่อวันที่ 26 กรกฎาคม 2023 ผู้โจมตีใช้เซิร์ฟเวอร์พร็อกซี (65.21.xx.xx) หลังจากโจมตีเซิร์ฟเวอร์เมลของ บริษัท เขาใช้มันเป็นกระดานกระโดดน้ำเพื่อเข้าถึงอาวุธโจมตีแบ็คดอร์ที่ฝังอยู่ในเซิร์ฟเวอร์รหัสของ บริษัท โดยขโมยข้อมูลสูงสุด 1.03GB เพื่อหลีกเลี่ยงการถูกค้นพบโปรแกรม backdoor ปลอมตัวเป็นไฟล์ "TIP4XXXXXXXX.php" ในโครงการโอเพ่นซอร์ส "Zen Tao"

(iv) ร่องรอยการโจมตีที่ชัดเจนและดำเนินการวิเคราะห์ต่อต้านหลักฐาน

เพื่อหลีกเลี่ยงการถูกค้นพบหลังจากการโจมตีแต่ละครั้งโดยผู้โจมตีผู้โจมตีจะล้างร่องรอยการโจมตีในบันทึกคอมพิวเตอร์และลบไฟล์แพคเกจชั่วคราวที่สร้างขึ้นระหว่างกระบวนการขโมยการโจมตี ผู้โจมตีจะดูบันทึกการตรวจสอบระบบบันทึกคำสั่งในอดีตการกำหนดค่าที่เกี่ยวข้องกับ SSH ฯลฯ ในความพยายามที่จะวิเคราะห์การรวบรวมหลักฐานของเครื่องและการตรวจจับความปลอดภัยของเครือข่าย

3 ลักษณะของพฤติกรรมการโจมตี

(i) เวลาโจมตี

การวิเคราะห์พบว่ากิจกรรมการโจมตีส่วนใหญ่มีความเข้มข้นระหว่างเวลา 22:00 น. ปักกิ่งและ 8:00 ในวันถัดไปเมื่อเทียบกับ 10:00 ถึง 20:00 ในเวลากลางวันของสหรัฐอเมริกา เวลาการโจมตีส่วนใหญ่กระจายตั้งแต่วันจันทร์ถึงวันศุกร์ในสหรัฐอเมริกาและไม่มีการโจมตีในวันหยุดสำคัญในสหรัฐอเมริกา

(ii) ทรัพยากรการโจมตี

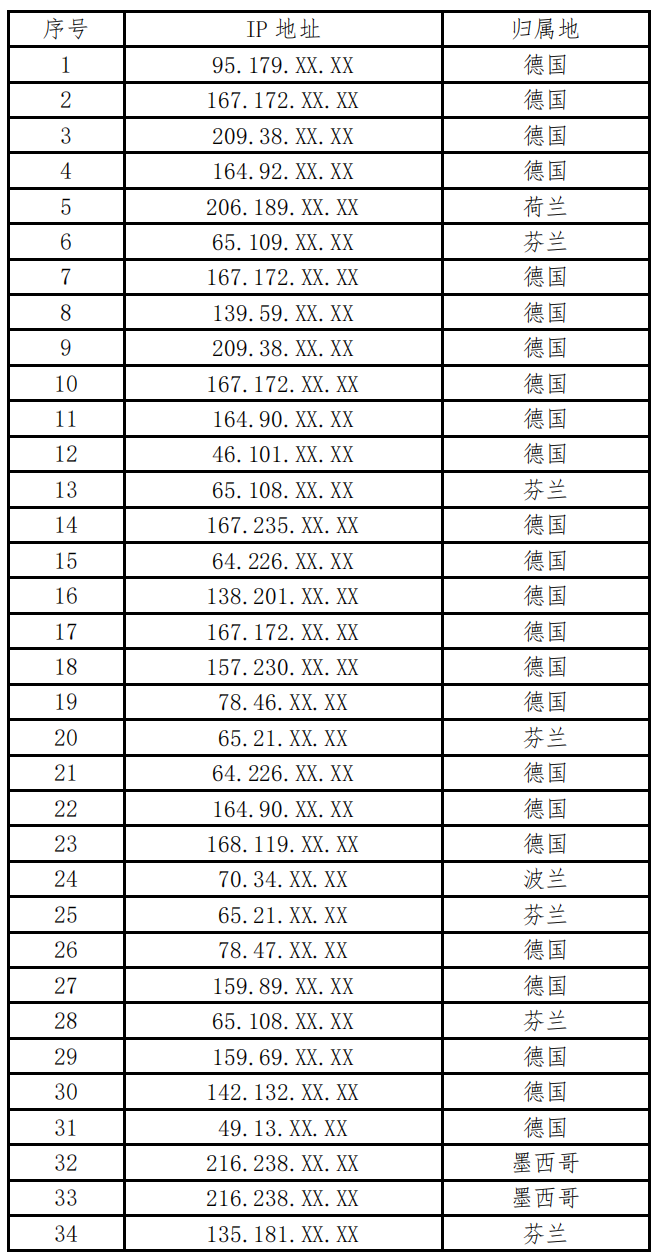

ตั้งแต่เดือนพฤษภาคม 2566 ถึงตุลาคม 2566 ผู้โจมตีเปิดตัวการโจมตีทางไซเบอร์มากกว่า 30 ครั้ง IPS กระดานกระโดดน้ำในต่างประเทศที่ใช้โดยผู้โจมตีนั้นไม่ได้เกิดขึ้นซ้ำ ๆ ซึ่งสะท้อนให้เห็นถึงการรับรู้การต่อต้านการหลงผิดที่สูงและแหล่งทรัพยากรการโจมตีที่อุดมสมบูรณ์

(iii) การโจมตีอาวุธ

โปรแกรมที่เป็นอันตรายแบบแยกส่วนสองโปรแกรมสำหรับการสื่อสารกระบวนการท่อท่อที่ฝังโดยผู้โจมตีอยู่ภายใต้ "c: \\ windows \\ system32 \\" พวกเขาใช้. NET Framework เวลาการรวบรวมจะถูกลบด้วยขนาดหนึ่งสิบของ KB ส่วนใหญ่การเข้ารหัส TLS ฟังก์ชั่นหลักของอาวุธโจมตีที่ฝังอยู่ในหน่วยความจำของ Mail Server รวมถึงการขโมยข้อมูลที่ละเอียดอ่อนการดำเนินการคำสั่งและการเจาะอินทราเน็ต การโจมตีและการขโมยอาวุธที่ฝังอยู่ในเซิร์ฟเวอร์ที่เกี่ยวข้องและคอมพิวเตอร์ผู้ดูแลระบบเครือข่ายสามารถใช้โปรโตคอล HTTPS เพื่อสร้างอุโมงค์ WebSocket+SSH และจะกลับไปที่ชื่อโดเมนที่ควบคุมโดยผู้โจมตี

iv รายการ IP Springboard บางรายการ

-->

-->