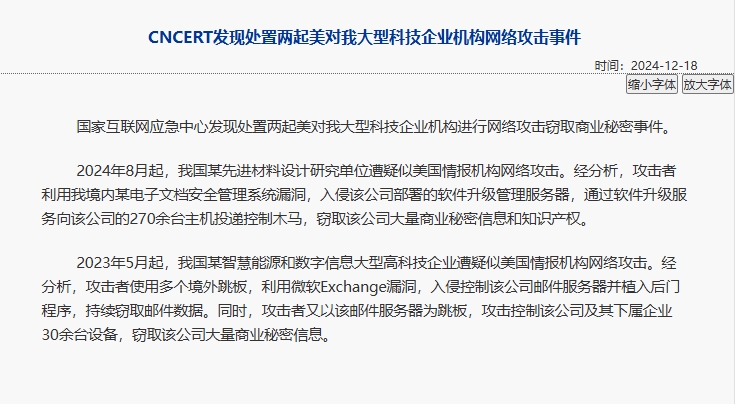

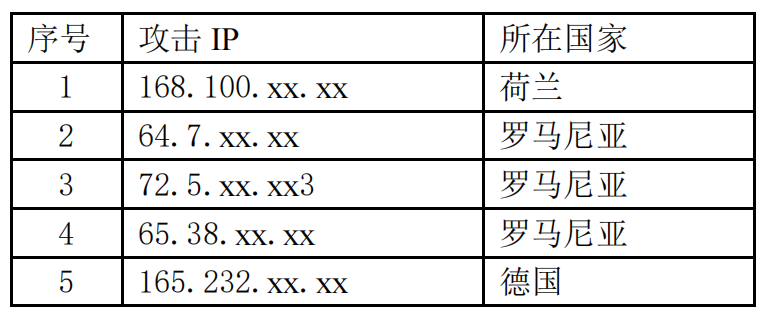

CCTV News: el 17 de enero, el Centro Nacional de Emergencia de Internet CNCERT publicó un informe, anunciando los detalles del ataque cibernético de los Estados Unidos en un Instituto de Diseño de Materiales Avanzados en mi país. Anteriormente, se emitió un anuncio el 18 de diciembre de 2024 que dos ataques cibernéticos contra grandes empresas de tecnología en los Estados Unidos fueron descubiertos y tratados.

-->

-->

Clasificación de lectura

Ministerio de Relaciones Exteriores: China apoya a las partes pertinentes para que sigan manteniendo el alto el fuego y el impulso de las negociaciones

El Ministerio de Asuntos Exteriores respondió a los ejercicios militares anuales entre Estados Unidos y Filipinas: vincularse ciegamente en materia de seguridad sólo conducirá al desastre.

Número uno en el mundo, las oportunidades de China... El desarrollo en múltiples campos está floreciendo y los “números” leen la vitalidad de la economía

El Comando del Teatro Oriental de China organizó la flota naval No. 133 para navegar a través del Canal Hengdang y realizar actividades de entrenamiento en las aguas del Pacífico Occidental.

Noticias destacadas

El Comando del Teatro Oriental de China organizó la flota naval No. 133 para navegar a través del Canal Hengdang y realizar actividades de entrenamiento en las aguas del Pacífico Occidental.

Los empresarios extranjeros se adentran en la primera línea de la "fabricación inteligente en China", y el "dividendo de tráfico" de la Feria de Cantón se acelera hacia la "efectividad de producción y comercialización" de las empresas.

Comprando y vendiendo globalmente, la Consumer Expo fue testigo del gran mercado de China que continúa atrayendo fanáticos de todo el mundo con una actitud abierta.

La 6ª Consumer Expo llega a su fin, los comerciantes globales comparten nuevas oportunidades en el mercado chino

punto de acceso las 24 horas

1El Comando del Teatro Oriental de China organizó la flota naval No. 133 para navegar a través del Canal Hengdang y realizar actividades de entrenamiento en las aguas del Pacífico Occidental.

2Los empresarios extranjeros se adentran en la primera línea de la "fabricación inteligente en China", y el "dividendo de tráfico" de la Feria de Cantón se acelera hacia la "efectividad de producción y comercialización" de las empresas.

3Comprando y vendiendo globalmente, la Consumer Expo fue testigo del gran mercado de China que continúa atrayendo fanáticos de todo el mundo con una actitud abierta.

4La 6ª Consumer Expo llega a su fin, los comerciantes globales comparten nuevas oportunidades en el mercado chino