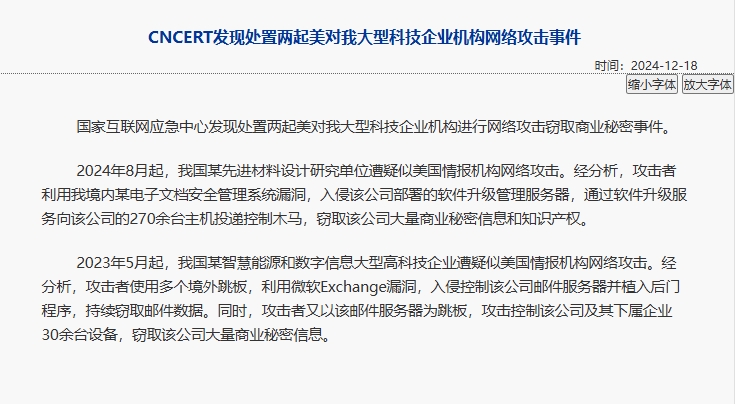

CCTV News: El 17 de enero, el Centro Nacional de Emergencia de Internet CNCERT publicó un informe, anunciando los detalles del ataque cibernético de los Estados Unidos en una gran empresa de alta tecnología en la información inteligente e información digital de mi país. Anteriormente, se emitió un anuncio el 18 de diciembre de 2024 que dos ataques cibernéticos contra grandes empresas de tecnología en los Estados Unidos fueron descubiertos y tratados.

1. Proceso de ataque cibernético

(i) Utilice vulnerabilidades del servidor de correo para entrometerse

El servidor de correo de la compañía utiliza el sistema de correo de Microsoft Exchange. El atacante utilizó dos vulnerabilidades de Microsoft Exchange para atacar, primero utilizando una cierta vulnerabilidad forjada por el usuario para atacar una cuenta específica y luego usar una cierta vulnerabilidad de deserialización para atacar nuevamente para lograr el objetivo de ejecutar código arbitrario.

(ii) Implantando troyanos de memoria altamente ocultos en el servidor de correo

Para evitar ser descubierto, el atacante implantó dos armas de ataque en el servidor de correo, que solo se ejecuta en la memoria y no se almacena en el disco duro. Utiliza la tecnología de virtualización y las rutas de acceso de los virtuales son /owa/auth/xxx/xx.aspx y /owa/auth/xxx/yy.aspx. Las funciones principales de las armas de ataque incluyen robo de información confidencial, ejecución de comandos y penetración de intranet. El programa de penetración de intranet evade la detección de software de seguridad a través de la ofuscación y el tráfico de atacantes de reenvío a otros dispositivos objetivo, logrando el propósito de atacar otros dispositivos Intranet.

(iii) Explotando más de 30 dispositivos importantes en la intranet

Los atacantes utilizaron el servidor de correo como trampolín y utilizaron escaneo y penetración de intranet para establecer un túnel de transmisión encriptado ocultos en el intranet, iniciar sesión y controlar los más de 30 dispositivos importantes a través de SSH, SMB y otros métodos y steal Data. Incluyendo computadoras personales, servidores y equipos de red; Los servidores controlados incluyen servidores de correo, servidores de sistemas de oficina, servidores de administración de códigos, servidores de prueba, servidores de administración de desarrollo y servidores de administración de archivos. Para lograr un control persistente, el atacante implantó un arma de ataque y robo que puede establecer un túnel WebSocket+SSH en los servidores relevantes y las computadoras de administrador de red, realizando el reenvío oculto y el robo de datos de las instrucciones del atacante. Para evitar ser descubierto, el programa de espionaje de ataque disfrazado de programa relacionado con WeChat WeChatXXXXXXXX.EXE. El atacante también implantó dos programas maliciosos modulares que usan tuberías de tuberías para comunicarse entre procesos en el servidor de víctimas, realizando la construcción de la tubería de comunicación.

2. Robar una gran cantidad de información secreta de comercio

(i) robar una gran cantidad de datos de correo electrónico confidenciales

El atacante utilizó la cuenta administradora del servidor de correo electrónico para realizar operaciones de exportación de correo electrónico. El objetivo de los secretos de robo fue principalmente la alta gerencia de la compañía y el importante personal del departamento. Cuando el atacante ejecuta el comando de exportación, se establece el intervalo de tiempo para exportar los correos electrónicos. Algunas cuentas tienen todos los correos electrónicos exportados, y muchas cuentas tienen sus correos electrónicos exportados de acuerdo con el intervalo de tiempo especificado para reducir la cantidad de datos de espionaje y reducir el riesgo de ser descubierto.

(ii) Robar la cuenta de equipos de red Core e información de configuración

El atacante atacó las computadoras de tres administradores de red de la compañía y con frecuencia robó la cuenta de equipos de red central de la compañía e información de configuración. For example, on May 2, 2023, the attacker used the proxy server (95.179.XX.XX) located in Germany as a springboard, and then used the email server as a springboard to attack the company's network administrator computer, and stole sensitive files such as "network core device configuration table", "core network device configuration backup and inspection", "network topology", "computer room switch (core + aggregation)", "operator IP address Estadísticas "," Solicitudes de compra de puertas de enlace de control de Internet ".

(iii) Robando archivos de gestión de proyectos

El atacante con frecuencia roba los datos de proyectos de desarrollo relacionados de la compañía atacando los servidores de código de la compañía, los servidores de desarrollo, etc. Por ejemplo, el 26 de julio de 2023, el atacante usó el servidor proxy (65.21.xx.xxxx) ubicado en finlandés como un trineo. Después de atacar el servidor de correo de la compañía, lo usó como trampolín para acceder con frecuencia a las armas de ataque de puerta trasera implantadas en el servidor de código de la compañía, robando hasta 1.03 GB de datos. Para evitar ser descubierto, el programa de puerta trasera se disfraza de la lista "TIP4XXXXXXXX.PHP" en el proyecto de código abierto "Zen Tao".

(iv) Recuperan trazas de ataque y realiza un análisis anti-evidencia

Para evitar ser descubierto, después de cada ataque de un atacante, el atacante borrará las trazas de ataque en el registro de la computadora y eliminará los archivos empaquetados temporales generados durante el proceso de robo de ataque. El atacante también verá el registro de auditoría del sistema, los registros de comando históricos, las configuraciones relacionadas con SSH, etc., en un intento por analizar la recopilación de evidencia de la máquina y la detección de seguridad de la red de combate.

3. Características del comportamiento de ataque

(i) Tiempo de ataque

El análisis encontró que la actividad de ataque se concentró principalmente entre las 22:00 tiempo de Beijing y las 8:00 del día siguiente, en comparación con las 10:00 a 20:00 durante el día de los Estados Unidos. El tiempo de ataque se distribuyó principalmente de lunes a viernes en los Estados Unidos, y no hubo un ataque a las grandes vacaciones en los Estados Unidos.

(ii) Recursos de ataque

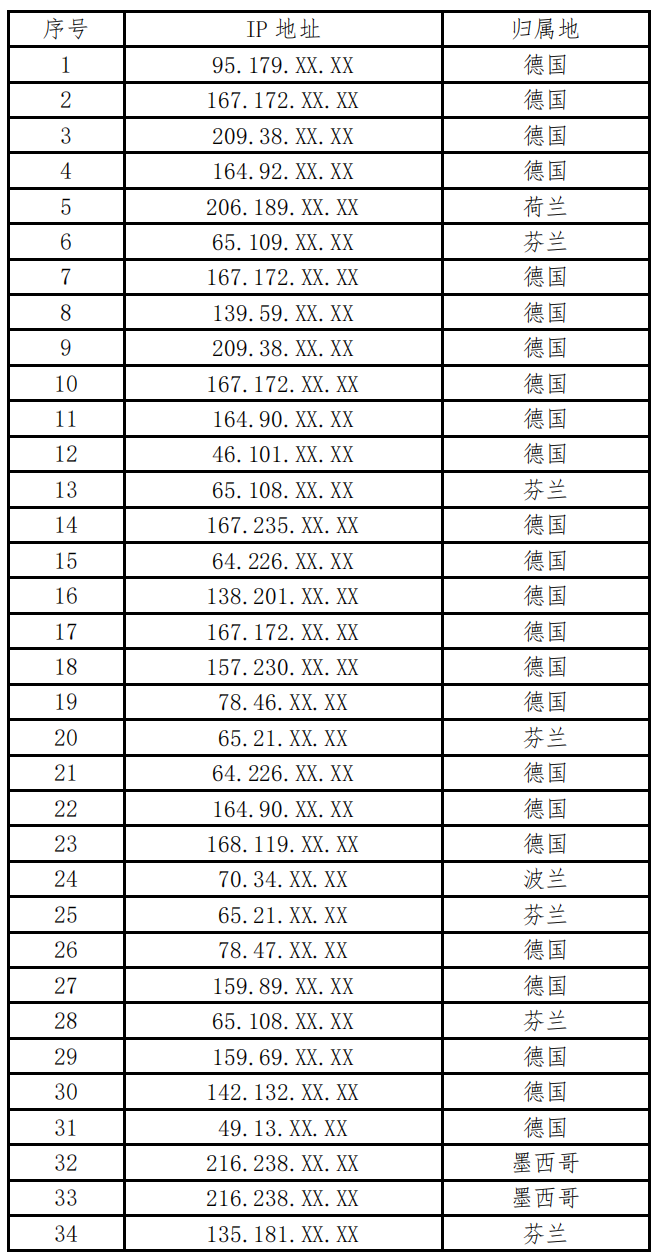

Desde mayo de 2023 hasta octubre de 2023, el atacante lanzó más de 30 ataques cibernéticos. Las IP de trampolín en el extranjero utilizadas por el atacante no se repiten básicamente, lo que refleja su alta conciencia contra la trazabilidad y las ricas reservas de recursos de ataque.

(iii) Armas de ataque

Los dos programas maliciosos modulares para la comunicación de procesos de tuberías de tuberías implantados por el atacante se encuentran bajo "C: \\ Windows \\ System32 \\". Usan el marco .NET. El tiempo de compilación se borra, con un tamaño de decenas de KB, principalmente cifrado TLS. Las funciones principales de las armas de ataque implantadas en la memoria del servidor de correo incluyen robo de información confidencial, ejecución de comandos y penetración de intranet. El arma de ataque y robo implantado en servidores relacionados y computadoras administradoras de red puede usar el protocolo HTTPS para establecer un túnel WebSocket+SSH y volverá a un nombre de dominio controlado por el atacante.

iv. Algunos Springboard IP List

-->

-->