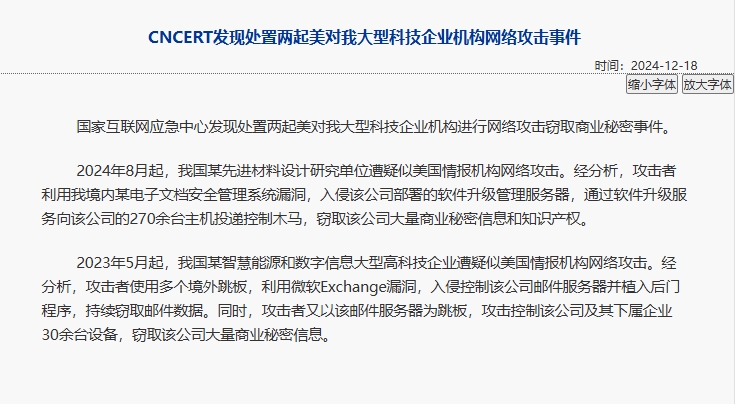

News CCTV: 17 января Национальный центр аварийной помощи в Интернете опубликовал отчет, в котором сообщалось подробности кибератак в США на институт передового дизайна материалов в моей стране. Ранее 18 декабря 2024 года было выпущено объявление о том, что были обнаружены две кибератаки на крупные технологические компании в Соединенных Штатах.