News CCTV: 17 января Национальный центр аварийных средств Интернета CNCERT опубликовал отчет, объявив информацию о кибер-атаке США на крупное высокотехнологичное предприятие в области интеллектуальной энергии и цифровой информации моей страны. Ранее 18 декабря 2024 года было выпущено объявление о том, что были обнаружены две кибератаки на крупные технологические компании в Соединенных Штатах.

1. Процесс кибератаки

(i) Используйте уязвимости почтового сервера, чтобы вторгаться

Почтовый сервер компании использует систему Microsoft Exchange Mail. Злоумышленник использовал две уязвимости Microsoft Exchange для атаки, сначала используя определенную поддельную пользователь уязвимость для атаки конкретной учетной записи, а затем использовав определенную уязвимость десериализации, чтобы снова атаковать для достижения цели выполнения произвольного кода.

(ii) имплантирование очень скрытых троянов памяти на почтовом сервере

Чтобы избежать обнаружения, злоумышленник имплантировал два оружия атаки на почтовом сервере, который работает только в памяти и не хранится на жестком диске. Он использует технологию виртуализации, а пути доступа виртуальных - это wortuals/auth/xxx/xx.aspx и &owa/auth/xxx/yy.aspx. Основные функции атакующего оружия включают в себя конфиденциальную кражу информации, выполнение команд и проникновение интрасети. Программа проникновения в интранет уклоняется от обнаружения программного обеспечения безопасности посредством запутывания и нападающих атакующих трафик на другие целевые устройства, достигая цели атаки на другие интрасети.

(iii) Используя более 30 важных устройств в интрасети

Атакующие использовали почтовый сервер в качестве трамплина и использовали интрасети, чтобы установить, чтобы установить скрытый шифрованный туннель трансмиссии в интрасете, войти в систему и контролировать более 30 важных устройств через SSH, SMB и другие методы. В том числе персональные компьютеры, серверы и сетевое оборудование; Контролируемые серверы включают почтовые серверы, офисные системные серверы, серверы управления кодом, тестовые серверы, серверы управления разработкой и серверы управления файлами. Чтобы достичь постоянного контроля, злоумышленник имплантировал атакующее и краже оружие, которое может установить туннель WebSocket+SSH в соответствующих серверах и компьютерах сетевого администратора, реализуя скрытую пересылку и кражу данных инструкций злоумышленника. Чтобы избежать обнаружения, программа шпионажа атаки замаскирована под программу, связанную с WeChat WeChatxxxxxxxx.exe. Злоумышленник также имплантировал две модульные вредоносные программы, используя трубопроводы для связи между процессами на сервере жертв, реализуя строительство конвейера связи.

2. Украсть большую информацию о коммерческой секрете

(i) Укратьте большое количество конфиденциальных данных электронной почты

Злоумышленник использовал учетную запись администратора сервера электронной почты для выполнения операций по экспорту электронной почты. Целью кражи секретов было главным образом высшее руководство компании и важные сотрудники департамента. Когда злоумышленник выполняет команду экспорта, устанавливается интервал времени для экспорта электронных писем. В некоторых учетных записях все электронные письма экспортировались, и во многих учетных записях их электронные письма экспортируются в соответствии с указанным интервалом времени, чтобы уменьшить объем данных шпионажа и снизить риск обнаружения.

(ii) Уровень учетной записи и конфигурации основного сетевого оборудования

Злоумышленник атаковал компьютеры трех сетевых администраторов компании и часто украл информацию об основном сетевом оборудовании и конфигурации компании. Например, 2 мая 2023 года злоумышленник использовал прокси -сервер (95.179.xx.xx), расположенный в Германии в качестве трамплина, а затем использовал почтовый сервер в качестве трамплина для атаки компьютера сетевого администратора сети, и украл конфиденциальные файлы, такие как «Таблица конфигурации конфигурации сетевого устройства», «Сторонная конфигурация конфигурации сетевого устройства», «IPERGATION IP -IPERGATION IPERGATION», «Ярлевая таблица AGROGUTION COMPROGUTION» (CORTER -AGROGUTY AGROGUTION IPPECTORATION »(CORCERTATION COMPROGUTION COMPROTURETATION TABLETATION). Статистика «», «Запросы на покупку шлюзов по контролю в Интернете».

(iii) кража файлов управления проектами

Злоумышленник часто крадет связанные данные о разработке компании, атакуя кодовые серверы компании, серверы разработки и т. Д. После нападения на почтовый сервер компании он использовал его в качестве трамплина для частого доступа к оружию атаки Backdoor, имплантированное на кодовом сервере компании, красть до 1,03 ГБ данных. Чтобы не быть обнаруженной, программа Backdoor маскируется под файл «tip4xxxxxxxx.php» в проекте с открытым исходным кодом «Zen Tao».

(iv) Четкие следы атаки и проводя антивидательную анализ

Чтобы избежать обнаружения, после каждой атаки злоумышленником, злоумышленник очистит следы атаки в журнале компьютера и удаляют временные упакованные файлы, генерируемые во время процесса кражи атаки. Злоумышленник также просмотрет журнал системного аудита, исторические записи команд, связанные с SSH конфигурации и т. Д., В попытке проанализировать сбор доказательств машины и определения безопасности сети.

3. Характеристики поведения атаки

(i) Время атаки

Анализ показал, что активность атаки была в основном сконцентрирована между 22:00 в Пекине и 8:00 следующего дня по сравнению с 10:00 до 20:00 в дневное время Соединенных Штатов. Время нападения было в основном распределено с понедельника по пятницу в Соединенных Штатах, и в Соединенных Штатах не было никаких нападений на крупные праздники.

(ii) Ресурсы атаки

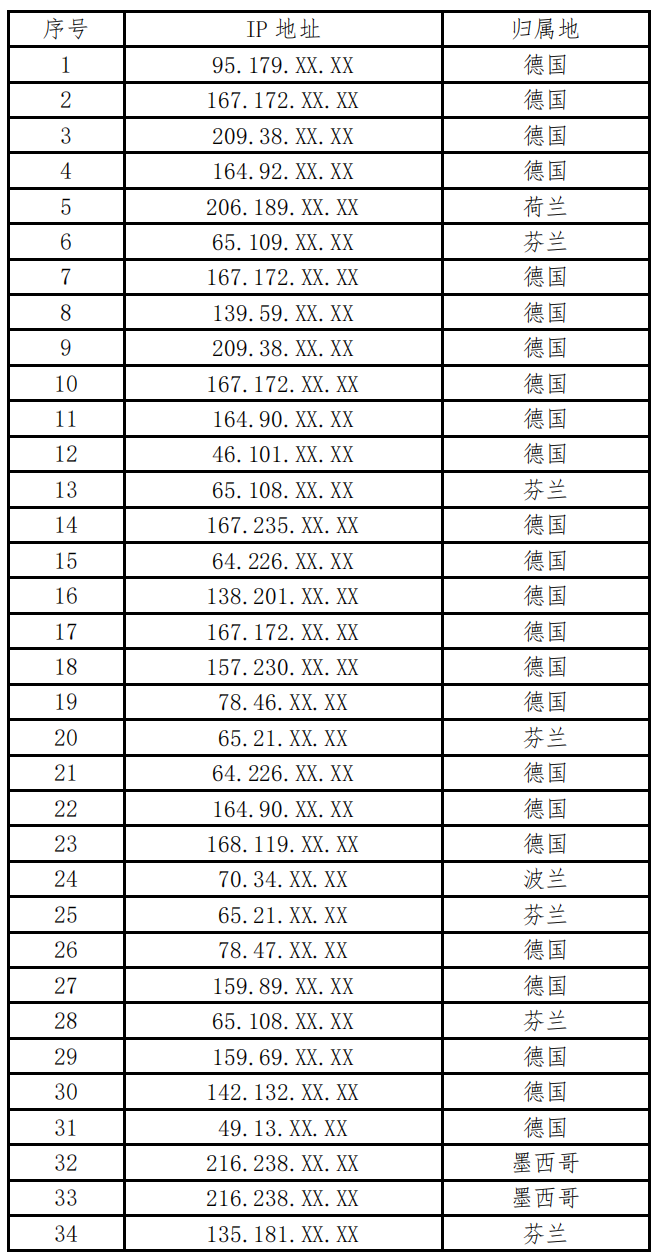

С мая 2023 года по октябрь 2023 года злоумышленник начал более 30 кибератак. ИПС за рубежом, используемые атакующим, в основном не повторяются, отражая его высокую осведомленность о анти-торговой промышленности и богатые запасы ресурсов атаки.

(iii) Оружие атаки

Две модульные вредоносные программы для коммуникации трубопровода, имплантированные злоумышленником, расположены под "C: \\ Windows \\ System32 \\". Они используют .NET Framework. Время компиляции стирается с размером десятков КБ, в основном шифрование TLS. Основные функции атакующего оружия, имплантированного в памяти почтового сервера, включают конфиденциальную кражу информации, выполнение команд и проникновение интрасети. Атака и кража оружия, имплантированных на соответствующие серверы и компьютеры сетевого администратора, может использовать протокол HTTPS для создания туннеля WebSocket+SSH и вернуться к доменному имени, управляемому злоумышленником.

iv. Некоторый Springboard IP List