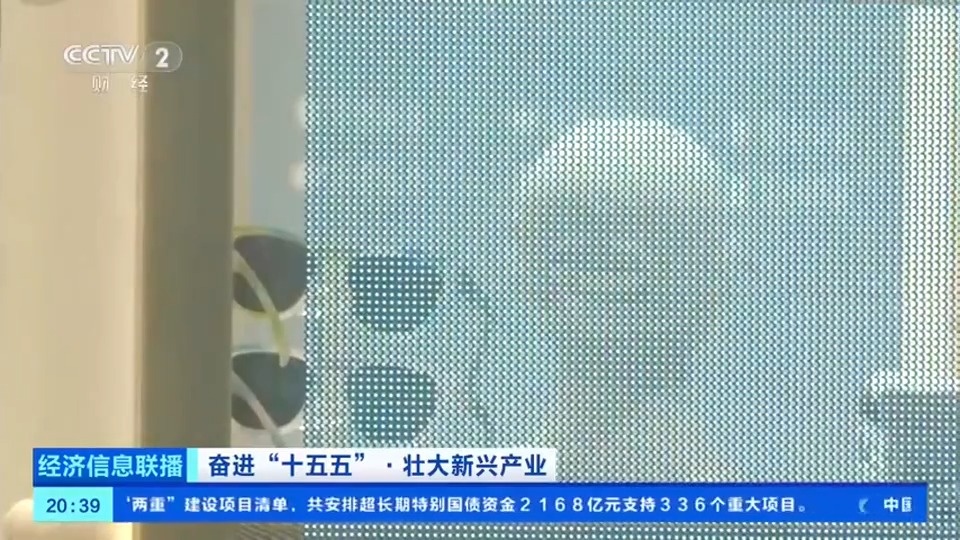

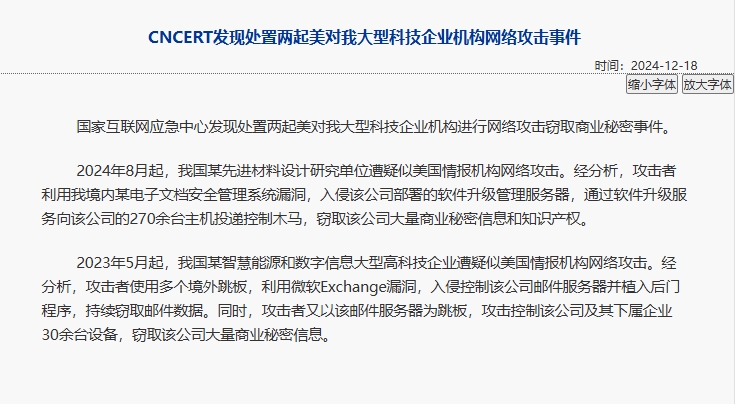

CCTV News: Em 17 de janeiro, o Centro Nacional de Emergência da Internet CNCERT divulgou um relatório, anunciando os detalhes do ataque cibernético dos EUA em um Instituto de Design de Materiais Avançados em meu país. Anteriormente, um anúncio foi emitido em 18 de dezembro de 2024 de que dois ataques cibernéticos a grandes empresas de tecnologia nos Estados Unidos foram descobertos e tratados.

(ii) O servidor de gerenciamento de atualização do software foi implantado no programa Backdoor e Trojan

às 12:00 de 21 de agosto de 2024, o invasor implantou o programa backdoor e um programa de Trojan personalizado para receber dados roubados no sistema de arquivos eletrônicos. Para evitar a detecção, esses programas maliciosos existem apenas na memória e não são armazenados no disco rígido. O programa Trojan é usado para receber arquivos sensíveis roubados do computador pessoal da unidade envolvida, com o caminho de acesso de /xxx /xxxx? Flag = syn_user_policy. O programa backdoor é usado para agregar os arquivos sensíveis roubados e transferi -los para o país estrangeiro. O caminho de acesso é /xxx /xxxstats.

(iii) Um computador anfitrião pessoal em larga escala foi implantado com Trojans

em 6 de novembro de 2024, 8 de novembro, 2024 e 16 de novembro de 2024, o invasor usou uma função de atualização de software do servidor eletrônico de documentos para implantar o programa de Trojan especial em 276 hospedeiros da unidade. A principal função do programa Trojan é digitalizar arquivos sensíveis a implantados no host para roubar. O segundo é roubar outras informações pessoais, como a conta de login da pessoa atacada em segredo. Os programas de Trojan podem ser excluídos o mais rápido possível.

2. Roube uma grande quantidade de informações secretas comerciais

(i) varredura completa do disco do host da unidade de vítimas

O invasor usou o trampolim de IP chinês para fazer login no servidor de gerenciamento de software muitas vezes e usou o servidor para invadir os alvos da unidade da unidade de vítimas e reagir o trabalho da unidade.

(ii) Objetivo claramente segmentou roubo

De 6 a 16 de novembro de 2024, o invasor usou três IPs de trampolim diferentes para invadir o software no servidor de gerenciamento e implantar os trojans no host pessoal. Esses troianos têm palavras-chave específicas embutidas que estão altamente relacionadas ao conteúdo de trabalho da unidade de vítimas. Depois de pesquisar arquivos contendo palavras -chave específicas, os arquivos correspondentes serão roubados e transmitidos ao país estrangeiro. As palavras -chave usadas nessas três atividades de roubo são diferentes, mostrando que o invasor fez preparativos cuidadosos antes de cada ataque e é altamente direcionado. Três roubos secretos roubaram um total de 4,98 GB de informações comerciais importantes e documentos de propriedade intelectual.

3. Características do comportamento do ataque

(i) A análise do tempo de ataque

descobriu que o tempo de ataque estava concentrado principalmente entre 22:00 tempo de Pequim e 8:00 no dia seguinte, em comparação com as 10:00 às 20:00 no dia dos Estados Unidos. O tempo de ataque foi distribuído principalmente de segunda a sexta -feira nos Estados Unidos, e não houve ataques a férias importantes nos Estados Unidos.

(ii) Recursos de ataque

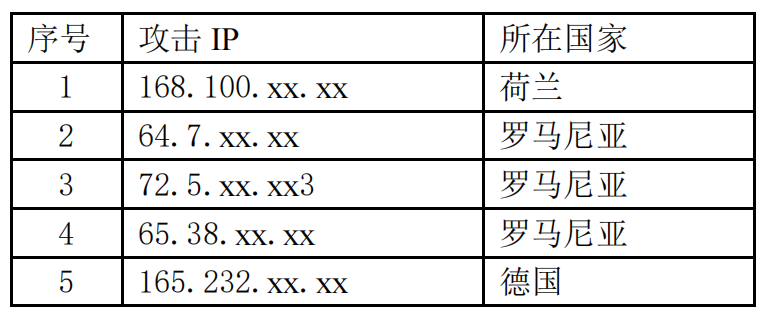

Os cinco IPs de trampolim usados pelo atacante não são duplicados. Eles estão localizados na Alemanha e na Romênia, refletindo sua alta consciência anti-traceabilidade e ricas reservas de recursos de ataque.

(iii) Armas de ataque

Primeiro, é bom em usar ferramentas de código aberto ou gerais para disfarçar e evitar a rastreabilidade. O programa backdoor encontrado no servidor da unidade envolvido desta vez é uma ferramenta de backdoor geral de código aberto. Para evitar serem rastreados, os invasores usam ferramentas de ataque de código aberto ou de uso geral em grandes quantidades.

Em segundo lugar, backdoors importantes e programas de Trojan são executados apenas na memória e não são armazenados no disco rígido, o que aumenta muito a dificuldade da minha análise e descoberta de seu comportamento de ataque.

(iv) Método de ataque

Depois que o invasor atacou o servidor de sistema de arquivos eletrônicos da unidade, ele adulterou o programa de distribuição de clientes do sistema e entregou programas de Trojan a 276 hosts pessoais através da função de atualização do cliente de software, atacou rapidamente e com precisão usuários importantes e executou a coleta de informações e a ré. Os métodos de ataque acima demonstram completamente a poderosa capacidade de ataque da organização de ataques.

iv. Alguma lista IP do trampolim