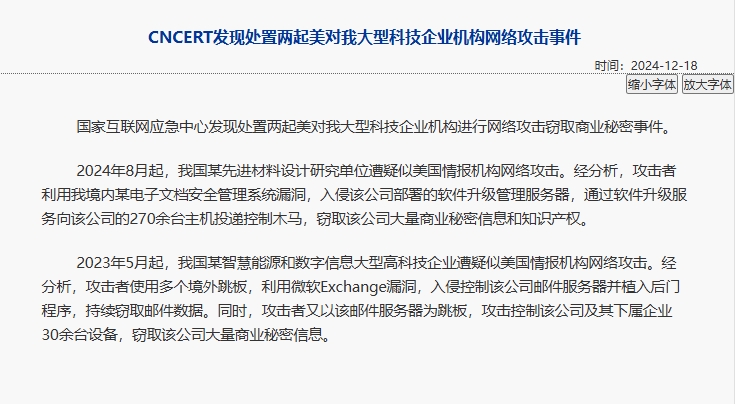

CCTV News: Em 17 de janeiro, o Centro Nacional de Emergência da Internet CNCERT divulgou um relatório, anunciando os detalhes do ataque cibernético dos EUA em uma grande empresa de alta tecnologia na energia inteligente e informações digitais do meu país. Anteriormente, um anúncio foi emitido em 18 de dezembro de 2024 de que dois ataques cibernéticos a grandes empresas de tecnologia nos Estados Unidos foram descobertos e tratados.

1. Processo de ataque cibernético O invasor usou duas vulnerabilidades da Microsoft Exchange para atacar, primeiro usando uma certa vulnerabilidade forjada ao usuário para atacar uma conta específica e depois usar uma certa vulnerabilidade de desseialização para atacar novamente para atingir o objetivo de executar o código arbitrário.

(ii) Implantando Trojans de memória altamente escondida no servidor de email

Para evitar ser descoberto, o atacante implantou duas armas de ataque no servidor de correio, que só são executadas na memória e não são armazenadas no disco rígido. Ele usa a tecnologia de virtualização e os caminhos de acesso do virtual são /owa/auth/xxx/xx.aspx e /owa/auth/xxx/yy.aspx. As principais funções das armas de ataque incluem roubo de informações confidenciais, execução de comando e penetração da intranet. O programa de penetração da intranet evita a detecção de software de segurança por meio da ofuscação e encaminha o tráfego do invasor para outros dispositivos de destino, alcançando o objetivo de atacar outros dispositivos da intranet.

(iii) Explorando mais de 30 dispositivos importantes na intranet

Os atacantes usaram o servidor de email como um trampolim e usaram a varredura e a penetração da intranet para estabelecer um túnel de transmissão escondido e controlar e controlar os mais de 30 devícios importantes por meio. Incluindo computadores pessoais, servidores e equipamentos de rede; Os servidores controlados incluem servidores de email, servidores de sistemas de escritório, servidores de gerenciamento de código, servidores de teste, servidores de gerenciamento de desenvolvimento e servidores de gerenciamento de arquivos. Para obter controle persistente, o invasor implantou uma arma de ataque e roubo que pode estabelecer um túnel WebSocket+SSH nos servidores relevantes e computadores administradores de rede, realizando o encaminhamento oculto e o roubo de dados das instruções do atacante. Para evitar ser descoberto, o programa de espionagem de ataque disfarçado como programa relacionado ao WeChat wechatxxxxxxx.exe. O invasor também implantou dois programas maliciosos modulares usando pipelines para se comunicar entre os processos no servidor de vítimas, realizando a construção do pipeline de comunicação.

2. Roube uma grande quantidade de informações de segredo comercial

(i) Roube uma grande quantidade de dados de email sensíveis

O invasor usou a conta de administrador do servidor de email para executar operações de exportação de email. A meta dos segredos roubados era principalmente a gerência sênior da empresa e o importante pessoal do departamento. Quando o invasor executa o comando de exportação, o intervalo de tempo para exportar os emails está definido. Algumas contas têm todas as e -mails exportadas e muitas contas têm seus e -mails exportados de acordo com o intervalo de tempo especificado para reduzir a quantidade de dados de espionagem e reduzir o risco de ser descoberto.

(ii) Roubar a conta de equipamento de rede e informações de configuração

O invasor atacou os computadores de três administradores de rede da empresa e frequentemente roubou a principal conta de equipamentos de rede e informações de configuração da empresa. For example, on May 2, 2023, the attacker used the proxy server (95.179.XX.XX) located in Germany as a springboard, and then used the email server as a springboard to attack the company's network administrator computer, and stole sensitive files such as "network core device configuration table", "core network device configuration backup and inspection", "network topology", "computer room switch (core + aggregation)", "operator IP address estatísticas "," solicitações de compra de gateways de controle da Internet ".

(iii) roubar arquivos de gerenciamento de projetos

O invasor freqüentemente rouba os dados do projeto de desenvolvimento relacionado da empresa, atacando os servidores de código da empresa, servidores de desenvolvimento etc. Por exemplo, em 26 de julho de 2023, o atacante usou o servidor proxy (65.21.xx.xx) localizado na Finland como um spring. Depois de atacar o servidor de email da empresa, ele o usou como um trampolim para acessar frequentemente as armas de ataque backdoor implantadas no servidor de código da empresa, roubando até 1,03 GB de dados. Para evitar ser descoberto, o programa backdoor se disfarça como o arquivo "tip4xxxxxxxxx.php" no projeto de código aberto "Zen Tao".

(iv) Rastreios de ataque claro e conduzem a análise anti-evidência

Para evitar ser descoberta, após cada ataque por um invasor, o invasor limpará os traços de ataque no registro do computador e excluirá os arquivos empacotados temporários gerados durante o processo de roubo de ataques. O invasor também visualizará o log de auditoria do sistema, registros de comando históricos, configurações relacionadas ao SSH etc., em uma tentativa de analisar a coleta de evidências da máquina e da detecção de segurança de rede de combate.

3. Características do comportamento do ataque

(i) A análise do tempo de ataque

descobriu que a atividade de ataque estava concentrada principalmente entre 22:00 tempo de Pequim e 8:00 no dia seguinte, em comparação com as 10:00 às 20:00 no dia dos Estados Unidos. O tempo de ataque foi distribuído principalmente de segunda a sexta -feira nos Estados Unidos, e não houve ataques a férias importantes nos Estados Unidos.

(ii) Recursos de ataque

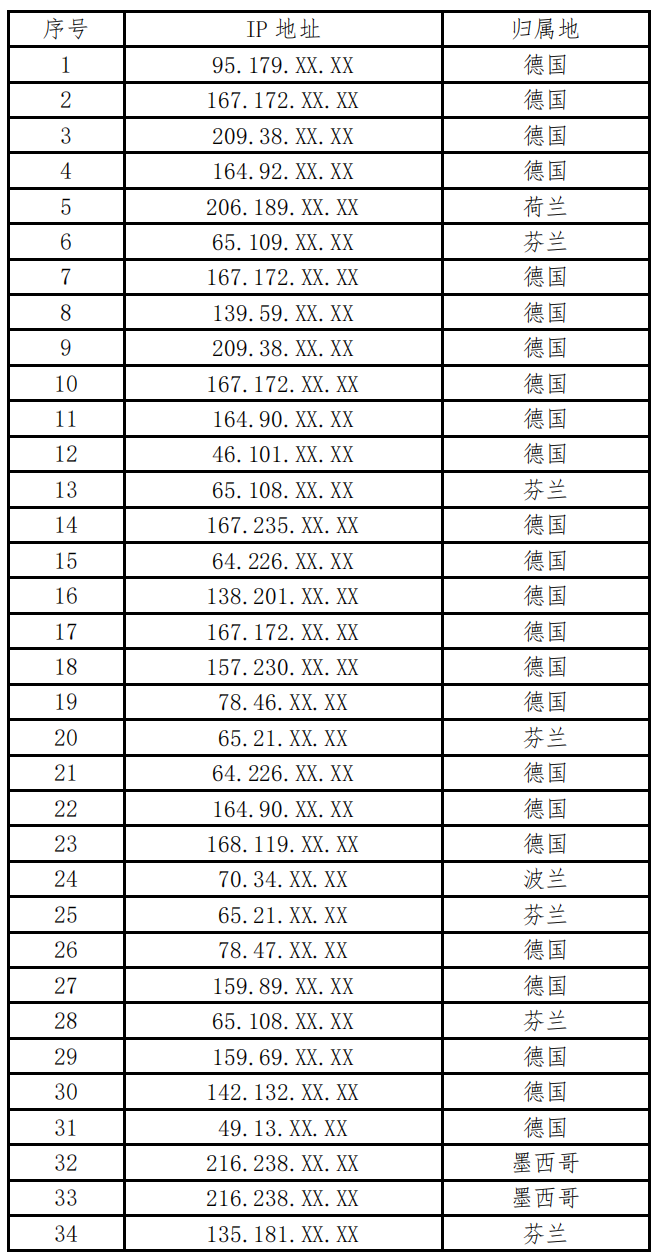

De maio de 2023 a outubro de 2023, o atacante lançou mais de 30 ataques cibernéticos. Os IPs de trampolim no exterior usados pelo invasor não são basicamente repetidos, refletindo sua alta consciência anti-traceabilidade e ricas reservas de recursos de ataque.

(iii) Armas de ataque

Os dois programas maliciosos modulares para a comunicação do processo de tubulação de tubulação implantados pelo atacante estão localizados em "C: \\ Windows \\ System32 \\". Eles usam a estrutura .NET. O tempo de compilação é apagado, com um tamanho de dezenas de KB, principalmente a criptografia TLS. As principais funções das armas de ataque implantadas na memória do servidor de correio incluem roubo de informações confidenciais, execução de comando e penetração da intranet. A arma de ataque e roubo implantada em servidores relacionados e computadores administradores de rede podem usar o protocolo HTTPS para estabelecer um túnel WebSocket+SSH e retornará a um nome de domínio controlado pelo atacante.

iv. Alguma lista IP do trampolim