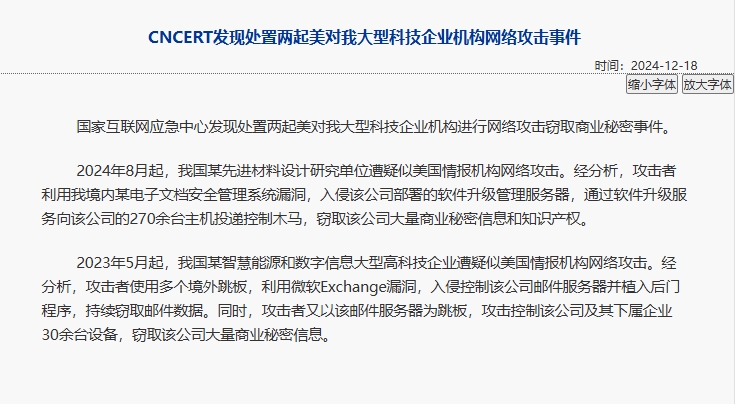

CCTV News: در تاریخ 17 ژانویه ، مرکز ملی اضطراری اینترنت CNCERT گزارشی را منتشر کرد و جزئیات حمله سایبری ایالات متحده را به یک موسسه طراحی پیشرفته مواد در کشور من اعلام کرد. پیش از این ، اطلاعیه ای در 18 دسامبر 2024 صادر شده بود که دو حمله سایبری به شرکتهای بزرگ فناوری در ایالات متحده کشف و مورد بررسی قرار گرفت.

(i) با استفاده از آسیب پذیری ها برای حمله به Introde

در 19 اوت 2024 ، مهاجم از آسیب پذیری تزریق سیستم فایل الکترونیکی واحد استفاده کرد تا سیستم را درگیر کند و اطلاعات حساب/رمز ورود سیستم را به سرقت ببرد. در 21 آگوست 2024 ، مهاجم از حساب/رمزعبور سرپرست سرقت شده برای ورود به پیشینه مدیریت سیستم حمله شده استفاده کرد.

(ii) سرور مدیریت ارتقاء نرم افزار در برنامه Backdoor و Trojan کاشته شد

در ساعت 12:00 در تاریخ 21 اوت 2024 ، مهاجم برنامه Backdoor و یک برنامه Trojan سفارشی را برای دریافت داده های سرقت شده در سیستم پرونده الکترونیکی مستقر کرد. برای فرار از تشخیص ، این برنامه های مخرب فقط در حافظه وجود دارند و در دیسک سخت ذخیره نمی شوند. از برنامه Trojan برای دریافت پرونده های حساس به سرقت رفته از رایانه شخصی واحد درگیر ، با مسیر دسترسی /xxx /xxxx؟ پرچم = syn_user_policy استفاده می شود. از برنامه Backdoor برای جمع آوری پرونده های حساس به سرقت رفته و انتقال آنها به کشور خارج از کشور استفاده می شود. مسیر دسترسی /xxx /xxxstats است.

(iii) یک رایانه میزبان شخصی در مقیاس بزرگ با تروجان ها کاشته شد

در 6 نوامبر 2024 ، 8 نوامبر ، 8 ، 2024 و 16 نوامبر 2024 ، مهاجم از یک تابع ارتقاء نرم افزاری از سرور اسناد الکترونیکی استفاده کرد تا برنامه تروجان ویژه را در 276 میزبان میزبان واحد قرار دهد. عملکرد اصلی برنامه Trojan اسکن پرونده های حساس برای سرقت در میزبان است. دوم سرقت اطلاعات شخصی دیگر مانند راز ورود به سیستم شخص حمله شده است. برنامه های Trojan را می توان در اسرع وقت حذف کرد.

2. مقدار زیادی از اطلاعات مخفی تجاری را سرقت کنید

(i) اسکن کامل دیسک از میزبان واحد قربانی

این مهاجم بارها از سرور مدیریت به روزرسانی نرم افزار استفاده کرد و بارها از سرور استفاده کرد و از سرور استفاده کرد تا به میزبان اینترانت واحد قربانی حمله کند و به طور مکرر اسکن دیسک هارد میزبان واحد را برای یافتن اهداف حمله بالقوه و کارآفرینی انجام دهد.

(ii) هدف به وضوح سرقت را هدف قرار داده است

از 6 نوامبر تا 16 نوامبر 2024 ، مهاجم از سه IP های مختلف Springboard برای هک کردن نرم افزار در سرور مدیریت و تروجان های کاشته شده در میزبان شخصی استفاده کرد. این تروجان ها کلمات کلیدی خاصی دارند که بسیار مربوط به محتوای کار واحد قربانی است. پس از جستجوی پرونده های حاوی کلمات کلیدی خاص ، پرونده های مربوطه به سرقت می روند و به کشور خارج از کشور منتقل می شوند. کلمات کلیدی مورد استفاده در این سه فعالیت دزدی متفاوت است ، نشان می دهد که مهاجم قبل از هر حمله آماده سازی دقیق انجام داده و بسیار هدفمند است. سه سرقت مخفی در مجموع 4.98 گیگابایت اطلاعات مهم تجاری و اسناد مالکیت معنوی را به سرقت برد.

3. ویژگی های رفتار حمله

(i) زمان حمله

نشان داد که زمان حمله عمدتاً بین 22:00 زمان پکن و روز 8:00 متمرکز شده است ، در مقایسه با 10:00 تا 20:00 در روز ایالات متحده. زمان حمله عمدتاً از دوشنبه تا جمعه در ایالات متحده توزیع شد و هیچ حمله به تعطیلات بزرگ در ایالات متحده انجام نشده است.

(ii) منابع حمله

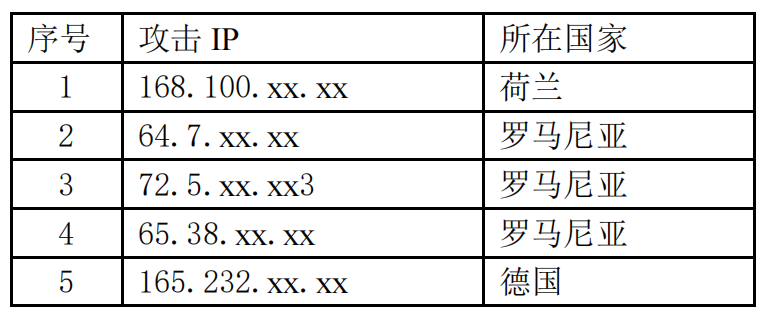

پنج IP تخته ای که توسط مهاجم استفاده می شود ، به هیچ وجه کپی نمی شوند. آنها در آلمان و رومانی واقع شده اند و منعکس کننده آگاهی از قابلیت ضد انعطاف پذیری بالا و ذخایر غنی از منابع حمله هستند.

(iii) سلاح های حمله

اول ، استفاده از ابزارهای منبع باز یا کلی برای پنهان کردن و جلوگیری از ردیابی خوب است. برنامه Backdoor موجود در سرور واحد درگیر این بار ، یک ابزار منبع باز منبع باز است. به منظور جلوگیری از ردیابی ، مهاجمان در مقادیر زیادی از ابزارهای حمله منبع باز یا هدف کلی استفاده می کنند.

ثانیاً ، برنامه های مهم پشتی و برنامه های تروجان فقط در حافظه اجرا می شوند و در دیسک سخت ذخیره نمی شوند ، که این مسئله مشکل تجزیه و تحلیل من و کشف رفتار حمله آنها را تا حد زیادی افزایش می دهد.

(IV) روش حمله

پس از حمله مهاجم به سرور سیستم الکترونیکی فایل الکترونیکی واحد ، وی با برنامه توزیع مشتری سیستم دستکاری کرد و برنامه های تروجان را از طریق عملکرد ارتقاء مشتری نرم افزار به 276 میزبان شخصی تحویل داد ، به سرعت و به طور دقیق به کاربران مهم حمله کرد و جمع آوری اطلاعات را انجام داد. روشهای حمله فوق به طور کامل توانایی حمله قدرتمند سازمان حمله را نشان می دهد.

IV. برخی از لیست های IP Springboard