CCTV News: در 17 ژانویه ، مرکز ملی اضطراری اینترنت CNCERT گزارشی را منتشر کرد و جزئیات حمله سایبری ایالات متحده را به یک شرکت بزرگ فناوری پیشرفته در انرژی هوشمند و اطلاعات دیجیتالی کشور من اعلام کرد. پیش از این ، اطلاعیه ای در 18 دسامبر 2024 صادر شده بود که دو حمله سایبری به شرکتهای بزرگ فناوری در ایالات متحده کشف و مورد بررسی قرار گرفت.

فرآیند حمله سایبری

(i) از آسیب پذیری های سرور پست الکترونیکی برای Intrude استفاده کنید

سرور پست الکترونیکی شرکت از سیستم نامه الکترونیکی Microsoft Exchange استفاده می کند. مهاجم برای حمله به دو آسیب پذیری تبادل مایکروسافت استفاده کرد ، ابتدا با استفاده از یک آسیب پذیری جعلی کاربر برای حمله به یک حساب خاص ، و سپس با استفاده از یک آسیب پذیری خاص در زمینه دفع مجدد برای حمله مجدد برای دستیابی به هدف اجرای کد دلخواه.

(ii) کاشت تروجان های حافظه بسیار پنهان در سرور پست الکترونیکی

برای جلوگیری از کشف ، مهاجم دو سلاح حمله را در سرور پست الکترونیکی کاشته شده است ، که فقط در حافظه اجرا می شود و در هارد دیسک ذخیره نمی شود. این فناوری از فناوری مجازی سازی استفاده می کند ، و مسیرهای دسترسی مجازی/are/outh/auth/xxx/xx.aspx و /owa/auth/xxx/yy.aspx. کارکردهای اصلی سلاح های حمله شامل سرقت اطلاعات حساس ، اجرای فرمان و نفوذ اینترانت است. برنامه نفوذ Intranet از تشخیص نرم افزار امنیتی از طریق انسداد فرار می کند و ترافیک مهاجم را به سایر دستگاه های هدف منتقل می کند و به هدف حمله به سایر دستگاه های اینترانت می رسد.

(iii) با بهره برداری از بیش از 30 دستگاه مهم در اینترانت

مهاجمان از سرور پستی به عنوان تخته سنگ استفاده می کردند و از اسکن و نفوذ اینترانت برای ایجاد یک تونل انتقال رمزگذاری شده پنهان در اینتران استفاده می کردند ، وارد شوید و بیش از 30 دستگاه مهم را از طریق SSH ، SMB و روش های دیگر کنترل کنید. از جمله رایانه های شخصی ، سرورها و تجهیزات شبکه ؛ سرورهای کنترل شده شامل سرورهای پستی ، سرورهای سیستم اداری ، سرورهای مدیریت کد ، سرورهای آزمایش ، سرورهای مدیریت توسعه و سرورهای مدیریت پرونده هستند. به منظور دستیابی به کنترل مداوم ، مهاجم یک سلاح حمله و سرقت را کاشته است که می تواند یک تونل WebSocket+SSH را در سرورهای مربوطه و رایانه های مدیر شبکه ایجاد کند ، و متوجه حمل پنهان و سرقت داده های دستورالعمل های مهاجم می شود. برای جلوگیری از کشف ، برنامه جاسوسی حمله به عنوان برنامه مرتبط با WECHAT WECHATXXXXXXXX.EXE مبدل شده است. مهاجم همچنین دو برنامه مخرب مدولار را با استفاده از خطوط لوله لوله برای برقراری ارتباط بین فرآیندهای موجود در سرور قربانی کاشته بود و متوجه ساخت خط لوله ارتباطی شد.

2. مقدار زیادی از اطلاعات مخفی تجارت را سرقت کنید

(i) مقدار زیادی از داده های حساس ایمیل را سرقت کنید

این مهاجم برای انجام عملیات صادرات ایمیل از حساب مدیر سرور ایمیل استفاده کرد. هدف از اسرار سرقت عمدتاً مدیریت ارشد شرکت و پرسنل مهم بخش بود. هنگامی که مهاجم فرمان صادرات را اجرا می کند ، فاصله زمانی برای صادرات ایمیل ها تعیین می شود. برخی از حساب ها تمام ایمیل های صادر شده را صادر می کنند ، و بسیاری از حساب ها ایمیل های خود را با توجه به بازه زمانی مشخص شده صادر می کنند تا میزان داده های جاسوسی را کاهش داده و خطر کشف را کاهش دهند.

(ii) سرقت حساب تجهیزات شبکه اصلی و اطلاعات پیکربندی

مهاجم به رایانه های سه مدیر شبکه شرکت حمله کرد و مرتباً حساب کاربری تجهیزات شبکه اصلی شرکت و اطلاعات پیکربندی را به سرقت می برد. به عنوان مثال ، در تاریخ 2 مه 2023 ، مهاجم از سرور پروکسی (95.179.xx.xx) واقع در آلمان به عنوان تخته سنگ استفاده کرد و سپس از سرور ایمیل به عنوان یک تخته سرفه برای حمله به رایانه مدیر شبکه شرکت استفاده کرد و به پرونده های حساس مانند "جدول پیکربندی دستگاه هسته" ، "دستگاه اصلی شبکه شبکه) ، تنظیمات پشتیبان تهیه و بازرسی Computer Computery" ، "هسته اصلی". آمار "،" درخواست های خرید دروازه های کنترل اینترنت ".

(iii) سرقت پرونده های مدیریت پروژه

مهاجم اغلب با حمله به سرورهای کد شرکت ، سرورهای توسعه ، و غیره ، داده های پروژه توسعه مربوط به شرکت را سرقت می کند. وی پس از حمله به سرور پست الکترونیکی شرکت ، از آن به عنوان تخته سنگ استفاده کرد تا به طور مکرر به سلاح های حمله Backdoor که در سرور کد شرکت کاشته شده است ، دسترسی پیدا کند و حداکثر 1.03 گیگابایت داده را سرقت کند. برای جلوگیری از کشف ، برنامه Backdoor خود را به عنوان پرونده "TIP4XXXXXXXX.PHP" در پروژه منبع باز "ذن تائو" مبدل می کند.

(IV) آثار حمله روشن و انجام تجزیه و تحلیل ضد شواهد

برای جلوگیری از کشف ، پس از هر حمله توسط یک مهاجم ، مهاجم ردپای حمله را در ورود به سیستم پاک می کند و پرونده های بسته بندی شده موقت تولید شده در طی فرآیند سرقت حمله را حذف می کند. مهاجم همچنین در تلاش برای تجزیه و تحلیل مجموعه شواهد دستگاه و تشخیص امنیت شبکه جنگی ، ورود به سیستم حسابرسی سیستم ، سوابق فرمان تاریخی ، تنظیمات مربوط به SSH و غیره را مشاهده خواهد کرد.

3. ویژگی های رفتار حمله

(i) زمان حمله

نشان داد که فعالیت حمله عمدتاً بین 22:00 زمان پکن و روز 8:00 در مقایسه با 10:00 تا 20:00 در روز ایالات متحده متمرکز شده است. زمان حمله عمدتاً از دوشنبه تا جمعه در ایالات متحده توزیع شد و هیچ حمله به تعطیلات بزرگ در ایالات متحده انجام نشده است.

(ii) منابع حمله

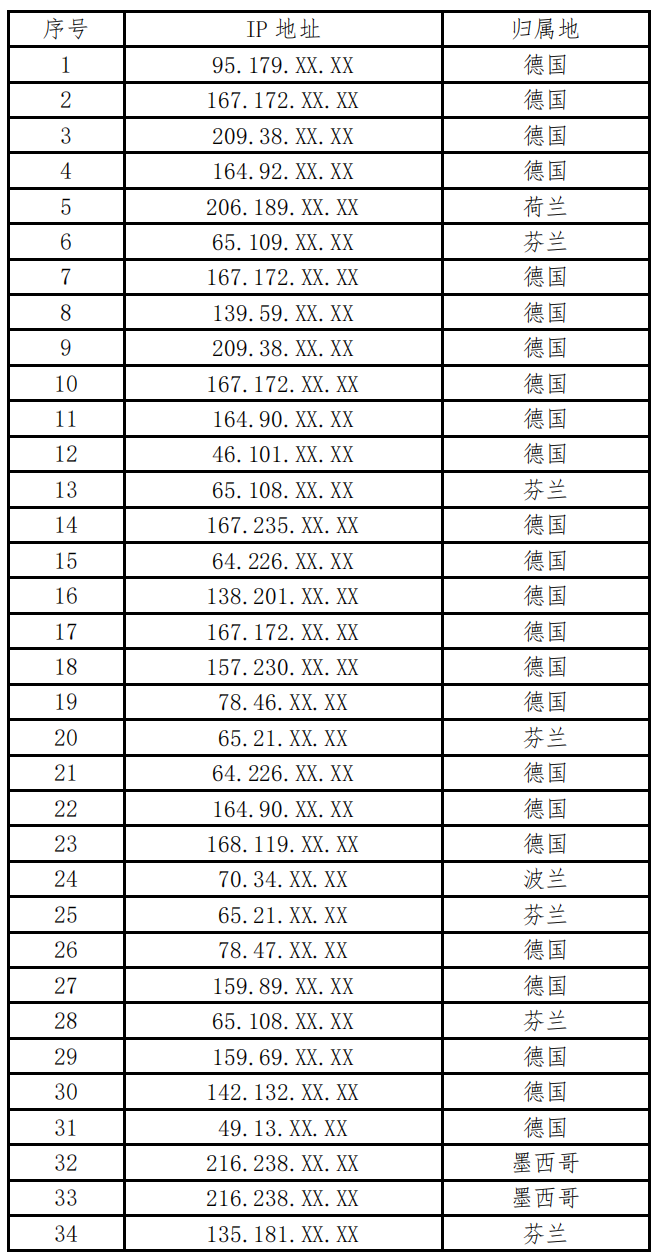

از ماه مه 2023 تا اکتبر 2023 ، مهاجم بیش از 30 حمله سایبری را آغاز کرد. IP های Springboard در خارج از کشور که توسط مهاجم مورد استفاده قرار می گیرد ، اساساً تکرار نمی شوند ، و این نشان دهنده آگاهی ضد احتراق بالای آن و ذخایر غنی از منابع حمله است.

(iii) سلاح های حمله

دو برنامه مخرب مدولار برای ارتباطات خط لوله لوله ای که توسط مهاجم کاشته شده است ، در زیر "C: \\ Windows \\ System32 \\" قرار دارند. آنها از چارچوب دات نت استفاده می کنند. زمان گردآوری ، با اندازه ده ها KB ، عمدتا رمزگذاری TLS پاک می شود. کارکردهای اصلی سلاح های حمله ای که در حافظه سرور پست الکترونیکی کاشته شده است شامل سرقت اطلاعات حساس ، اجرای فرمان و نفوذ اینترانت است. حمله و سرقت سلاح های کاشته شده در سرورهای مرتبط و رایانه های سرپرست شبکه می توانند از پروتکل HTTPS برای ایجاد تونل WebSocket+SSH استفاده کنند و به نام دامنه کنترل شده توسط مهاجم باز می گردند.

IV. برخی از لیست های IP Springboard