Berita CCTV: Pada 17 Januari, Pusat Kecemasan Internet Kebangsaan CNCERT mengeluarkan laporan, mengumumkan butiran serangan siber AS ke atas Institut Reka Bentuk Bahan Lanjutan di negara saya. Sebelum ini, pengumuman dikeluarkan pada 18 Disember 2024 bahawa dua serangan siber terhadap syarikat teknologi besar di Amerika Syarikat telah ditemui dan ditangani.

Proses Serangan Siber

(i) Menggunakan kelemahan untuk menyerang menceroboh

Pada 19 Ogos, 2024, penyerang menggunakan kelemahan suntikan sistem elektronik unit untuk mengganggu sistem dan mencuri maklumat akaun pentadbir/kata laluan sistem. Pada 21 Ogos 2024, penyerang menggunakan akaun/kata laluan Pentadbir Curi untuk log masuk ke latar belakang pengurusan sistem yang diserang.

(ii) Pelayan Pengurusan Peningkatan Perisian telah ditanam dalam program backdoor dan Trojan

pada 12:00 pada 21 Ogos 2024, penyerang mengerahkan program backdoor dan program Trojan yang disesuaikan untuk menerima data yang dicuri dalam sistem fail elektronik. Untuk mengelakkan pengesanan, program -program jahat ini hanya wujud dalam ingatan dan tidak disimpan pada cakera keras. Program Trojan digunakan untuk menerima fail sensitif yang dicuri dari komputer peribadi unit yang terlibat, dengan laluan akses /xxx /xxxx? Flag = syn_user_policy. Program backdoor digunakan untuk mengagregat fail sensitif yang dicuri dan memindahkannya ke negara luar negara. Laluan akses adalah /xxx /xxxstats. Komputer tuan rumah peribadi berskala besar telah ditanamkan dengan Trojans

Pada 6 November 2024, 8 November 2024 dan 16 November 2024, penyerang menggunakan fungsi peningkatan perisian pelayan dokumen elektronik untuk menanamkan program Trojan khas ke 276 tuan rumah unit. Fungsi utama program Trojan adalah untuk mengimbas fail sensitif yang ditanamkan ke dalam tuan rumah untuk mencuri. Yang kedua adalah untuk mencuri maklumat peribadi lain seperti rahsia akaun log masuk orang yang diserang. Program Trojan boleh dipadamkan secepat mungkin.

2. Mencuri sejumlah besar maklumat rahsia komersial

(i) imbasan cakera penuh host unit mangsa

penyerang menggunakan papan loncatan IP Cina untuk log masuk ke Server Pengurusan Peningkatan Perisian berkali

(ii) Tujuan dengan jelas mensasarkan kecurian

Trojans ini mempunyai kata kunci khusus yang sangat berkaitan dengan kandungan kerja unit mangsa. Selepas mencari fail yang mengandungi kata kunci tertentu, fail yang sepadan akan dicuri dan dihantar ke negara luar negara. Kata kunci yang digunakan dalam ketiga -tiga aktiviti mencuri ini berbeza, menunjukkan bahawa penyerang telah membuat persediaan yang teliti sebelum setiap serangan dan sangat disasarkan. Tiga kecurian rahsia mencuri sejumlah 4.98GB maklumat komersil penting dan dokumen harta intelek.

3. Ciri -ciri tingkah laku serangan

(i) Analisis masa

analisis mendapati bahawa masa serangan terutamanya tertumpu antara 22:00 masa Beijing dan 8:00 keesokan harinya, berbanding dengan 10:00 hingga 20:00 pada siang hari Amerika Syarikat. Waktu serangan terutamanya diedarkan dari Isnin hingga Jumaat di Amerika Syarikat, dan tidak ada serangan terhadap cuti utama di Amerika Syarikat.

(ii) Sumber Serangan

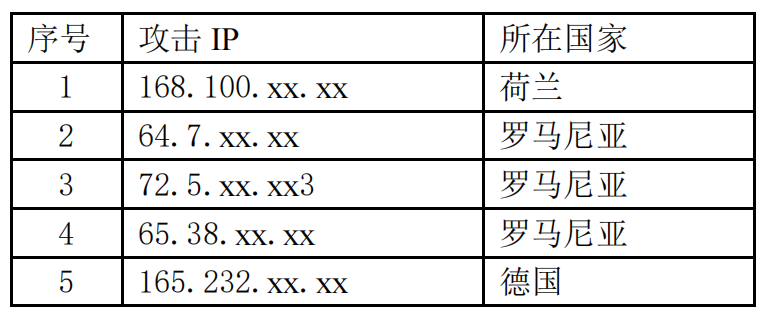

IPS Springboard Lima yang digunakan oleh penyerang tidak diduplikasi sama sekali. Mereka terletak di Jerman dan Romania, mencerminkan kesedaran anti-kebolehkerjaan yang tinggi dan rizab sumber serangan yang kaya.

(iii) Senjata serangan

Pertama, ia adalah baik menggunakan sumber terbuka atau alat umum untuk menyamar dan mengelakkan kebolehkesanan. Program backdoor yang terdapat di pelayan unit yang terlibat kali ini adalah alat backdoor umum sumber terbuka. Untuk mengelakkan dikesan, penyerang menggunakan sumber terbuka atau alat serangan umum dalam kuantiti yang banyak.

Kedua, program belakang dan program Trojan yang penting hanya dijalankan dalam ingatan dan tidak disimpan dalam cakera keras, yang sangat meningkatkan kesukaran analisis saya dan penemuan tingkah laku serangan mereka. Kaedah serangan

(iv)

selepas penyerang menyerang pelayan sistem fail elektronik unit, dia merosakkan program pengedaran pelanggan sistem, dan menyampaikan program Trojan kepada 276 tuan rumah peribadi melalui fungsi menaik taraf klien perisian, dengan cepat dan tepat menyerang pengguna penting, dan menjalankan pengumpulan maklumat dan mencuri. Kaedah serangan di atas sepenuhnya menunjukkan keupayaan serangan kuat organisasi serangan.

iv. Senarai IP Springboard

-->

-->