CCTV 뉴스 : 1 월 17 일, National Internet Emergency Center CNCert는 보고서를 발표하여 우리 국가의 스마트 에너지 및 디지털 정보에서 대규모 첨단 기업에 대한 미국 사이버 공격에 대한 세부 정보를 발표했습니다. 이전에는 2024 년 12 월 18 일 미국의 대기업에 대한 사이버 공격이 발견되어 다루어 졌다는 발표가 발표되었습니다.

(i) 메일 서버 취약점을 사용하여

회사의 메일 서버는 Microsoft Exchange Mail 시스템을 사용합니다. 공격자는 두 개의 Microsoft Exchange 취약점을 사용하여 공격하여 특정 사용자 위조 취약점을 사용하여 특정 계정을 공격 한 다음 특정 사막화 취약점을 사용하여 다시 공격 코드를 실행하는 목표를 달성했습니다.

(ii) 메일 서버에 숨겨진 메모리 트로이 목마를 이식

발견되지 않도록 공격자는 메모리에서만 실행되며 하드 디스크에 저장되지 않은 메일 서버에 두 개의 공격 무기를 이식했습니다. 가상화 기술을 사용하며 가상의 액세스 경로는 /oua/auth/xxx/xx.aspx 및 /oua/auth/xxx/yy.aspx입니다. 공격 무기의 주요 기능에는 민감한 정보 도난, 명령 실행 및 인트라넷 침투가 포함됩니다. 인트라넷 침투 프로그램은 난독 화를 통해 보안 소프트웨어 탐지를 피하고 공격자 트래픽을 다른 대상 장치로 전달하여 다른 인트라넷 장치를 공격하는 목적을 달성합니다.

(iii) 인트라넷에서 30 개 이상의 중요한 장치를 이용하여 공격자는 스프링 보드로 메일 서버를 사용하고 인트라넷 스캔 및 침투를 사용하여 인트라넷에 숨겨진 암호화 된 변속기 터널을 설정하고 SSH, SMB 및 Steal Data를 통해 회사의 30 개 이상의 중요한 장치를 통제하고 제어합니다. 개인용 컴퓨터, 서버 및 네트워크 장비를 포함하여; 제어 서버에는 메일 서버, 사무실 시스템 서버, 코드 관리 서버, 테스트 서버, 개발 관리 서버 및 파일 관리 서버가 포함됩니다. 지속적인 제어를 달성하기 위해 공격자는 관련 서버 및 네트워크 관리자 컴퓨터에 WebSocket+SSH 터널을 설정할 수있는 공격 및 도둑질 무기를 이식하여 공격자 지침의 숨겨진 전달 및 데이터 도난을 실현했습니다. 발견되지 않도록 공격 스파이 프로그램은 WeChat 관련 프로그램 Wechatxxxxxxxx.exe로 위장했습니다. 공격자는 또한 파이프 파이프 라인을 사용하여 2 개의 모듈 식 악성 프로그램을 이식하여 피해자 서버의 프로세스간에 통신하여 통신 파이프 라인의 구성을 실현했습니다.

2. 많은 양의 영업 비밀 정보를 훔치기

(i) 많은 양의 민감한 전자 메일 데이터를 훔치십시오

공격자는 이메일 서버 관리자 계정을 사용하여 이메일 내보내기 운영을 수행했습니다. 도둑질 비밀의 목표는 주로 회사의 고위 경영진 및 중요한 부서 요원이었습니다. 공격자가 내보내기 명령을 실행하면 이메일 내보내기 시간 간격이 설정됩니다. 일부 계정에는 모든 이메일이 수출되었으며, 많은 계정은 지정된 시간 간격에 따라 스파들 데이터의 양을 줄이고 발견 될 위험을 줄이기 위해 이메일을 수출했습니다.

(ii) 핵심 네트워크 장비 계정 및 구성 정보 도둑질

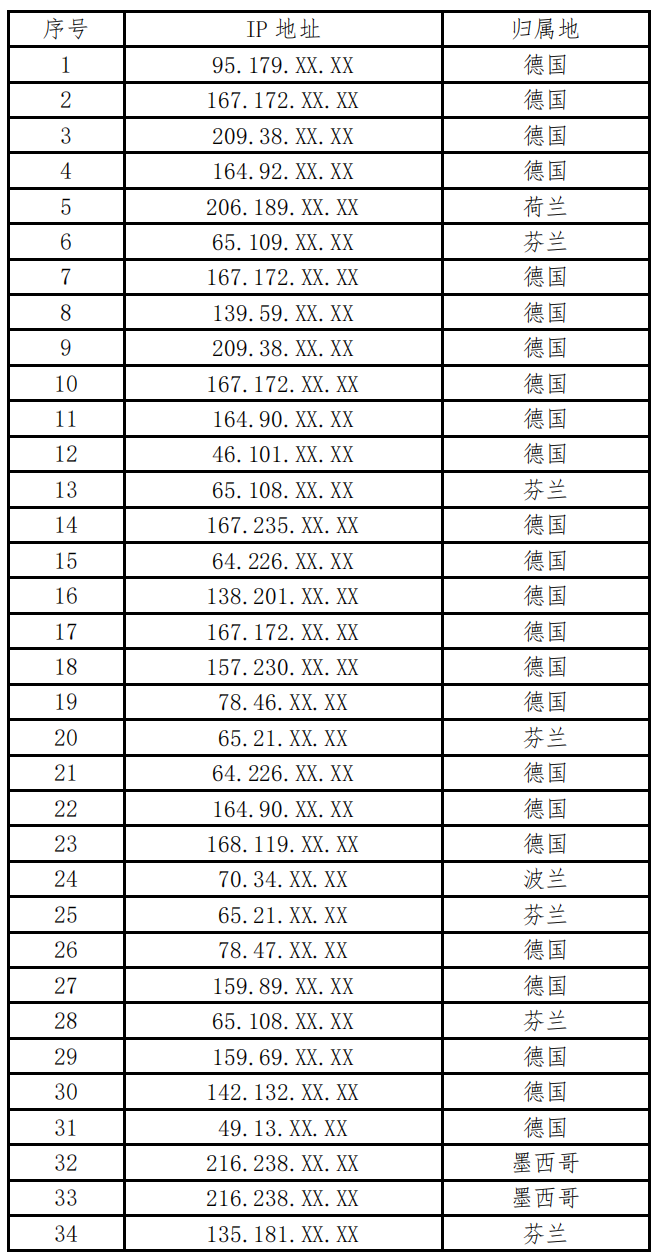

공격자는 회사의 3 명의 네트워크 관리자의 컴퓨터를 공격하고 회사의 핵심 네트워크 장비 계정 및 구성 정보를 자주 훔쳤습니다. 예를 들어, 2023 년 5 월 2 일, 공격자는 독일에 위치한 프록시 서버 (95.179.xx.xx)를 스프링 보드로 사용한 다음 스프링 보드로 사용하여 회사의 네트워크 관리자 컴퓨터를 공격하고 "네트워크 장치 구성 테이블", "네트워크 장치 구성 주소 및", "네트워크 장치 스위치", "Core + Ag Room Switch", "Core + Ag a Ag ag getation"과 같은 민감한 파일을 훔쳐 보았습니다. 통계 ","인터넷 제어 게이트웨이 구매 요청 ".

(iii) 프로젝트 관리 파일 도둑질

공격자는 회사의 코드 서버, 개발 서버 등을 공격하여 회사의 관련 개발 프로젝트 데이터를 자주 훔치는 경우가 많습니다. 회사의 메일 서버를 공격 한 후, 그는 회사의 코드 서버에 이식 된 백도어 공격 무기에 자주 액세스하여 최대 1.03GB의 데이터를 훔치기 위해 스프링 보드로 사용했습니다. 발견되지 않도록 백도어 프로그램은 오픈 소스 프로젝트 "Zen Tao"에서 "tip4xxxxxxxx.php"파일로 변장합니다.

(iv) 명확한 공격 추적 및 반격 분석을 수행하지 않기 위해

발견되지 않기 위해, 공격자가 공격자에 의한 각 공격 후, 공격자는 컴퓨터 로그에서 공격 추적을 지우고 공격 도둑질 프로세스 중에 생성 된 임시 패키지 파일을 삭제합니다. 공격자는 또한 기계의 증거 수집 및 전투 네트워크 보안 탐지를 분석하기 위해 시스템 감사 로그, 히스토리 명령 레코드, SSH 관련 구성 등을 볼 것입니다.

3. 공격 행동의 특성

(i) 공격 시간

분석에 따르면 공격 활동은 주로 22:00 베이징 시간과 다음 날 8:00 사이에 집중되어 미국 주간의 주간 10:00에서 20:00에 비해 집중되어 있음을 발견했습니다. 공격 시간은 주로 미국에서 월요일부터 금요일까지 배포되었으며 미국의 주요 휴가에 대한 공격은 없었습니다.

(ii) 공격 자원

2023 년 5 월부터 2023 년 10 월까지 공격자는 30 개 이상의 사이버 공격을 시작했습니다. 공격자가 사용하는 해외 스프링 보드 IP는 기본적으로 반복되지 않으므로 높은 반 인동성 인식과 풍부한 공격 자원을 반영합니다.

(iii) 공격 무기

파이프 파이프 라인 프로세스 통신을위한 두 개의 모듈 식 악성 프로그램은 공격자가 이식 한 "C : \\ Windows \\ System32 \\"아래에 있습니다. .NET 프레임 워크를 사용합니다. 수십 개의 KB 크기, 주로 TLS 암호화 크기로 컴파일 시간이 지워집니다. 메일 서버의 메모리에 이식 된 공격 무기의 주요 기능에는 민감한 정보 도난, 명령 실행 및 인트라넷 침투가 포함됩니다. 관련 서버 및 네트워크 관리자 컴퓨터에 이식 된 공격 및 도둑질 무기는 HTTPS 프로토콜을 사용하여 WebSocket+SSH 터널을 설정하고 공격자가 제어하는 도메인 이름으로 돌아갈 수 있습니다.

iv. 일부 스프링 보드 IP 목록