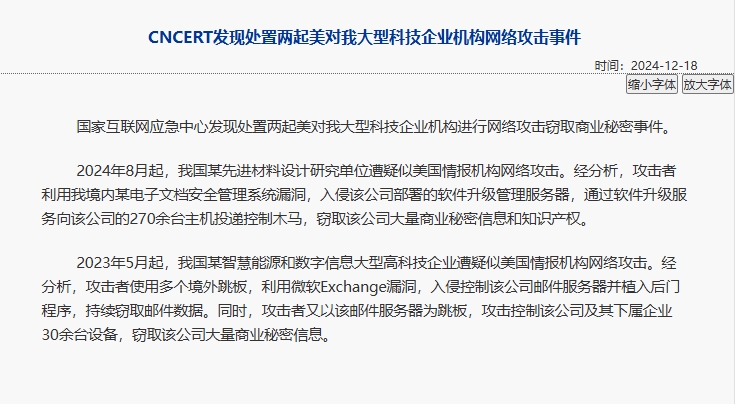

Notizie CCTV: il 17 gennaio, il National Internet Emergency Center Cncert ha pubblicato un rapporto, annunciando i dettagli dell'attacco informatico degli Stati Uniti a un istituto avanzato di progettazione di materiali nel mio paese. In precedenza, era stato pubblicato un annuncio il 18 dicembre 2024 che due attacchi informatici contro grandi società tecnologiche negli Stati Uniti erano stati scoperti e trattati.

. Processo di attacco informatico

(i) Utilizzando le vulnerabilità per attaccare intromettere

il 19 agosto 2024, l'attaccante ha utilizzato la vulnerabilità di iniezione elettronica del file system per intromettersi e rubare le informazioni sull'account/password dell'amministratore del sistema. Il 21 agosto 2024, l'attaccante ha utilizzato l'account/password dell'amministratore rubato per accedere allo sfondo di gestione del sistema attaccato.

(ii) Il server di gestione dell'aggiornamento del software è stato impiantato nel programma Backdoor e Trojan

alle 12:00 del 21 agosto 2024, l'attaccante ha distribuito il programma backdoor e un programma Trojan personalizzato per ricevere dati rumori nel file elettronico. Per eludere il rilevamento, questi programmi dannosi esistono solo in memoria e non sono archiviati sul disco rigido. Il programma Trojan viene utilizzato per ricevere file sensibili rubati dall'unità personale dell'unità coinvolta, con il percorso di accesso di /xxx /xxxx? Flag = syn_user_policy. Il programma backdoor viene utilizzato per aggregare i file sensibili rubati e trasferirli nel paese estero. Il percorso di accesso è /xxx /xxxstats.

(III) Un computer host personale su larga scala è stato impiantato con Trojan

Il 6 novembre 2024, 8 novembre 2024 e 16 novembre 2024, l'attaccante ha utilizzato una funzione di aggiornamento del software del server di documenti elettronici per impiantare il programma speciale Trojan in 276 ospiti dell'unità. La funzione principale del programma Trojan è quella di scansionare i file sensibili impiantati nell'host per il furto. Il secondo è rubare altre informazioni personali come il segreto dell'account di accesso della persona attaccata. I programmi di Trojan possono essere eliminati il prima possibile.

2. Rubare una grande quantità di informazioni segrete commerciali

(i) Scansione a disco completa dell'host dell'unità vittima

L'attaccante ha usato il trampolino di lancio cinese per accedere al server di gestione del software di aggiornamento del software e ha utilizzato il server per invadere il contenuto di unità della vittima.

(ii) Scopo chiaramente il furto mirato

Dal 6 al 16 novembre 2024, l'attaccante ha utilizzato tre diversi IP di trampolino di lancio per hackerare il software nel server di gestione e impiantare i trojan nell'host personale. Questi trojan hanno parole chiave specifiche integrate che sono altamente correlate al contenuto di lavoro dell'unità vittima. Dopo aver cercato file contenenti parole chiave specifiche, i file corrispondenti verranno rubati e trasmessi nel paese estero. Le parole chiave utilizzate in queste tre attività di furto sono diverse, dimostrando che l'attaccante ha fatto attente preparazioni prima di ogni attacco ed è molto mirato. Tre furti segreti hanno rubato un totale di 4,98 GB di importanti informazioni commerciali e documenti di proprietà intellettuale.

3. Caratteristiche del comportamento di attacco

(i) Tempo di attacco

ha scoperto che il tempo di attacco era principalmente concentrato tra le 22:00 il tempo di Pechino e le 8:00 il giorno successivo, rispetto alle 10:00 alle 20:00 di giorno degli Stati Uniti. Il tempo di attacco è stato distribuito principalmente da lunedì al venerdì negli Stati Uniti e non vi è stato alcun attacco durante le vacanze importanti negli Stati Uniti.

(ii) Risorse di attacco

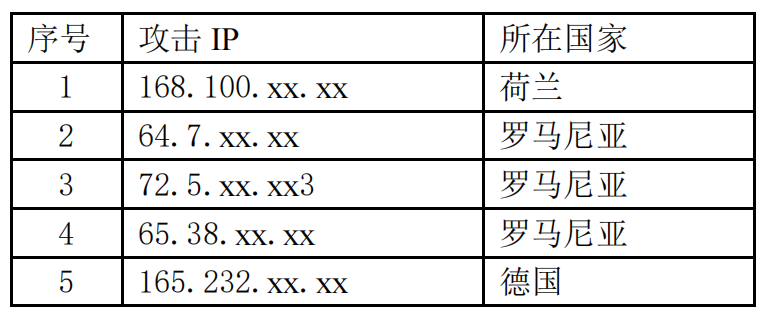

I cinque IP di lancio utilizzati dall'attaccante non sono affatto duplicati. Si trovano in Germania e Romania, riflettendo la loro alta consapevolezza antitraceabilità e ricche riserve di risorse di attacco.

(III) ARMI ATTACCO

In primo luogo, è bravo a usare strumenti open source o generali per mascherare ed evitare la tracciabilità. Il programma backdoor trovato nel server dell'unità coinvolta questa volta è uno strumento backdoor generale open source. Al fine di evitare di essere rintracciati, gli aggressori usano strumenti di attacco open source o per scopi generali in grandi quantità.

In secondo luogo, importanti programmi di backdoors e Trojan vengono eseguiti solo in memoria e non sono archiviati nel disco rigido, il che aumenta notevolmente la difficoltà della mia analisi e la scoperta del loro comportamento di attacco.

(IV) Metodo di attacco

Dopo che l'attaccante ha attaccato il server di file system elettronico dell'unità, ha manomesso il programma di distribuzione dei client del sistema e ha consegnato programmi Trojan a 276 host personali attraverso la funzione di aggiornamento del client software, rapidamente e accuratamente attaccò importanti utenti importanti e ha effettuato la raccolta di informazioni e la reazione. I metodi di attacco di cui sopra dimostrano pienamente la potente capacità di attacco dell'organizzazione di attacco.

IV. Qualche elenco IP trampolino di lancio

-->

-->