News CCTV: il 17 gennaio, il National Internet Emergency Center Cncert ha pubblicato un rapporto, annunciando i dettagli dell'attacco informatico degli Stati Uniti a una grande impresa ad alta tecnologia nelle informazioni intelligenti e digitali del mio paese. In precedenza, era stato pubblicato un annuncio il 18 dicembre 2024 che due attacchi informatici contro grandi società tecnologiche negli Stati Uniti erano stati scoperti e trattati.

1. Cyber Attack Process

(i) Usa le vulnerabilità del server di posta per intromettersi

Il server di posta della società utilizza Microsoft Exchange Mail System. L'attaccante ha utilizzato due vulnerabilità di Microsoft Exchange per attaccare, prima usando un determinato utente ha forgiato la vulnerabilità per attaccare un account specifico e quindi utilizzare una certa vulnerabilità di deserializzazione per attaccare di nuovo per raggiungere l'obiettivo di eseguire il codice arbitrario.

(ii) Impiccando trojan di memoria altamente nascosti sul server di posta

Per evitare di essere scoperto, l'attaccante ha impiantato due armi di attacco nel server di posta, che funziona solo in memoria e non è memorizzata sul disco rigido. Utilizza la tecnologia di virtualizzazione e i percorsi di accesso dei virtuali sono /owa/auth/xxx/xx.aspx e /owa/auth/xxx/yy.aspx. Le principali funzioni delle armi di attacco includono furto di informazioni sensibili, esecuzione del comando e penetrazione di intranet. Il programma di penetrazione Intranet elimina il rilevamento del software di sicurezza attraverso l'offuscamento e inoltra il traffico degli attaccanti verso altri dispositivi target, raggiungendo lo scopo di attaccare altri dispositivi intranet.

(iii) sfruttando più di 30 dispositivi importanti nella intranet

Gli aggressori hanno usato il server di posta come trampolino di lancio e hanno usato la scansione e la penetrazione di Intranet per stabilire un tunnel di trasmissione crittografato nascosto nell'intranet, accedi e controllano la società oltre 30 importanti dispositivi attraverso SSH, SMB e altri metodi e dati rubati. Compresi personal computer, server e apparecchiature di rete; I server controllati includono server di posta, server di sistema Office, server di gestione del codice, server di test, server di gestione dello sviluppo e server di gestione dei file. Al fine di ottenere un controllo persistente, l'attaccante ha impiantato un'arma attaccante e rubata in grado di stabilire un tunnel WebSocket+SSH nei server pertinenti e nei computer dell'amministratore di rete, realizzando un inoltro nascosto e un furto di dati delle istruzioni degli attaccanti. Per evitare di essere scoperto, il programma di spionaggio di attacco mascherato da WeChatxxxxxx.exe del programma correlato a WeChat. L'attaccante ha inoltre impiantato due programmi dannosi modulari usando pipeline per comunicare tra i processi nel server delle vittime, realizzando la costruzione della pipeline di comunicazione.

2. Ruba una grande quantità di informazioni segrete commerciali

(i) Ruba una grande quantità di dati di posta elettronica sensibili

L'attaccante ha utilizzato l'account amministratore del server di posta elettronica per eseguire le operazioni di esportazione e -mail. L'obiettivo dei segreti di furto era principalmente il senior management dell'azienda e il personale di dipartimento importante. Quando l'attaccante esegue il comando di esportazione, viene impostato l'intervallo di tempo per l'esportazione delle e -mail. Alcuni account hanno esportato tutte le e -mail e molti account hanno le loro e -mail esportate in base all'intervallo di tempo specificato per ridurre la quantità di dati di spionaggio e ridurre il rischio di essere scoperte.

(II) Rubare l'account e le informazioni sulla configurazione delle apparecchiature di rete core

L'attaccante ha attaccato i computer di tre amministratori di rete dell'azienda e ha spesso rubato l'account e le informazioni sulla configurazione delle apparecchiature di rete core dell'azienda. Ad esempio, il 2 maggio 2023, l'attaccante ha utilizzato il server proxy (95.179.xx.xx) situato in Germania come trampolino e ha utilizzato il server di posta elettronica come trampolino di lancio per attaccare il computer dell'amministratore di rete dell'azienda e interruttore di agregati di agregazione di rete "come" File di configurazione del dispositivo di rete "". Statistiche "," richieste per l'acquisto di gateway di controllo Internet ".

(iii) Rutituzione di file di gestione dei progetti

L'attaccante ruba frequentemente i dati relativi al progetto di sviluppo relativi all'azienda attaccando i server di codice dell'azienda, i server di sviluppo, ecc. Ad esempio, il 26 luglio 2023, l'attaccante ha usato il server proxy (65.21.xx.xx) situato a Finland come prima schema. Dopo aver attaccato il server di posta dell'azienda, lo ha usato come trampolino di lancio per accedere frequentemente alle armi di attacco backdoor impiantate nel server di codice dell'azienda, rubando fino a 1,03 GB di dati. Per evitare di essere scoperto, il programma backdoor si maschera come il file "Tip4xxxxxxx.php" nel progetto open source "Zen Tao".

(iv) Tracce di attacco chiare e condurre analisi anti-evidenza

Per evitare di essere scoperto, dopo ogni attacco da parte di un utente malintenzionato, l'attaccante cancellerà le tracce di attacco nel registro del computer ed eliminerà i file pacchetti temporanei generati durante il processo di furto di attacco. L'attaccante visualizzerà anche il registro di audit del sistema, i record di comandi storici, le configurazioni relative a SSH, ecc., Nel tentativo di analizzare la raccolta delle prove della macchina e il rilevamento della sicurezza della rete di combattimento.

3. Caratteristiche del comportamento di attacco

(i) Tempo di attacco

ha scoperto che l'attività di attacco era principalmente concentrata tra le 22:00 il tempo di Pechino e le 8:00 il giorno successivo, rispetto alle 10:00 alle 20:00 di giorno degli Stati Uniti. Il tempo di attacco è stato distribuito principalmente da lunedì al venerdì negli Stati Uniti e non vi è stato alcun attacco durante le vacanze importanti negli Stati Uniti.

(ii) Risorse di attacco

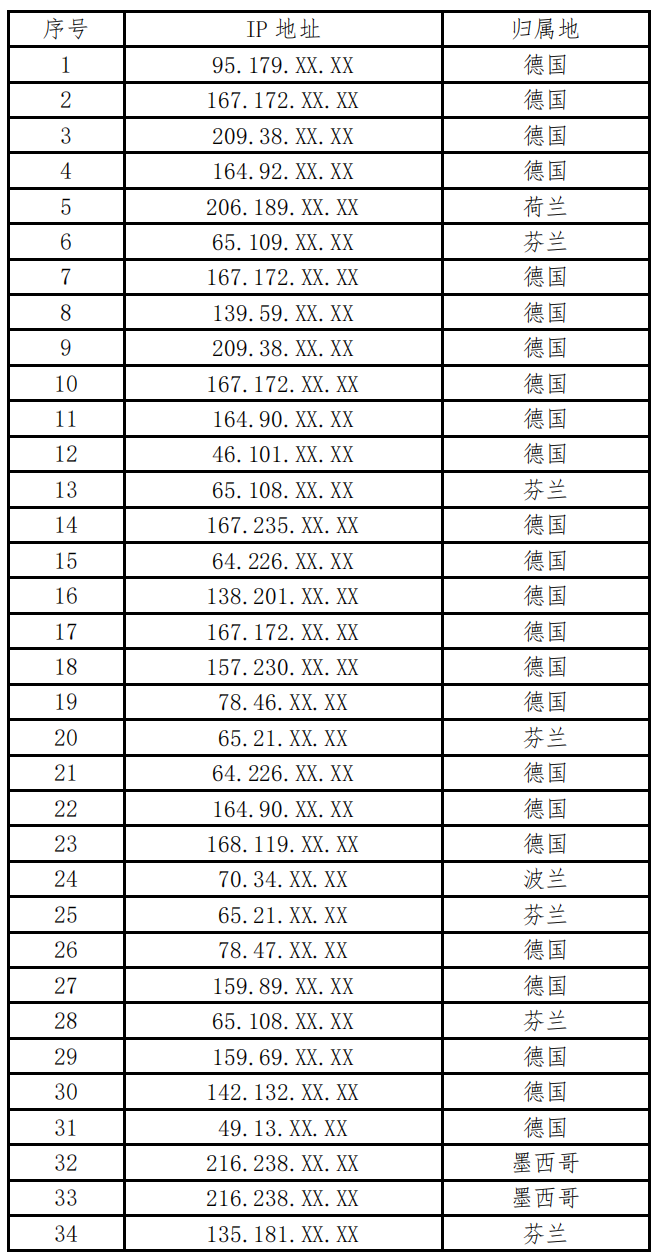

Dal maggio 2023 all'ottobre 2023, l'attaccante ha lanciato più di 30 attacchi informatici. Gli IP di lancio all'estero utilizzati dall'attaccante non sono sostanzialmente ripetuti, riflettendo la sua alta consapevolezza anti-traccebilità e ricche riserve di risorse di attacco.

(III) ARME ATTACCO

I due programmi dannosi modulari per la comunicazione del processo della pipeline di pipa impiantati dall'attaccante si trovano sotto "C: \\ Windows \\ System32 \\". Usano il framework .NET. Il tempo di compilazione viene cancellato, con una dimensione di decine di KB, principalmente crittografia TLS. Le principali funzioni delle armi di attacco impiantate nella memoria del server di posta includono furto di informazioni sensibili, esecuzione del comando e penetrazione di intranet. L'attacco e il furto di armi impiantate nei server correlati e nei computer dell'amministratore di rete possono utilizzare il protocollo HTTPS per stabilire un tunnel WebSocket+SSH e tornerà a un nome di dominio controllato dall'attaccante.

IV. Alcuni elenchi IP trampolino

-->

-->