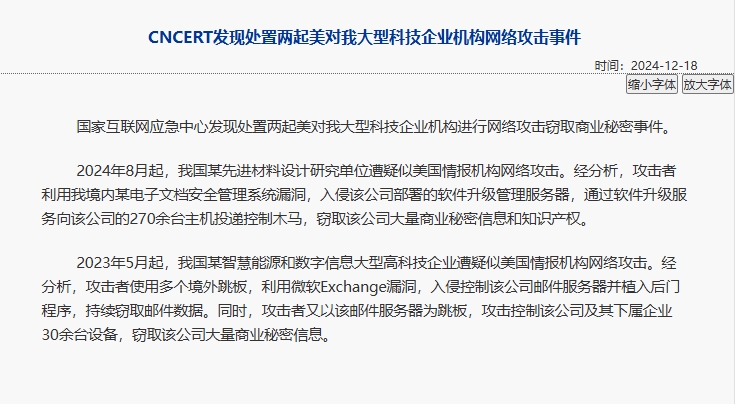

CCTV News: Pada 17 Januari, Pusat Darurat Internet Nasional CNCERT merilis sebuah laporan, mengumumkan rincian serangan cyber AS pada lembaga desain bahan canggih di negara saya. Sebelumnya, sebuah pengumuman dikeluarkan pada 18 Desember 2024 bahwa dua serangan dunia maya terhadap perusahaan teknologi besar di Amerika Serikat ditemukan dan ditangani.

> 1. Proses Serangan Cyber

(i) Menggunakan kerentanan untuk menyerang Intrude

pada 19 Agustus 2024, penyerang menggunakan kerentanan injeksi sistem file elektronik unit untuk mengganggu sistem dan mencuri informasi akun/kata sandi Administrator Sistem. Pada 21 Agustus 2024, penyerang menggunakan akun/kata sandi administrator curian untuk masuk ke latar belakang manajemen sistem yang diserang.

(ii) Server manajemen peningkatan perangkat lunak ditanamkan dalam program backdoor dan trojan

pada pukul 12:00 pada 21 Agustus 2024, penyerang mengerahkan program backdoor dan program Trojan yang disesuaikan untuk menerima data curian dalam sistem file elektronik. Untuk menghindari deteksi, program -program berbahaya ini hanya ada dalam ingatan dan tidak disimpan pada hard disk. Program Trojan digunakan untuk menerima file sensitif yang dicuri dari komputer pribadi unit yang terlibat, dengan jalur akses /xxx /xxxx? Bendera = syn_user_policy. Program backdoor digunakan untuk mengumpulkan file sensitif yang dicuri dan mentransfernya ke negara luar negeri. Jalur akses adalah /xxx /xxxstats.

(iii) Komputer host pribadi skala besar ditanamkan dengan Trojans

pada 6 November 2024, 8 November 2024 dan 16 November 2024, penyerang menggunakan fungsi peningkatan perangkat lunak server dokumen elektronik untuk menanamkan program Trojan khusus menjadi 276 host unit. Fungsi utama dari program Trojan adalah memindai file sensitif yang ditanamkan ke host untuk mencuri. Yang kedua adalah mencuri informasi pribadi lainnya seperti rahasia akun login orang yang diserang. Program Trojan dapat dihapus sesegera mungkin.

2. Mencuri sejumlah besar informasi rahasia komersial

(i) Pemindaian disk penuh dari host unit korban

Penyerang menggunakan Springboard IP Cina untuk masuk ke server manajemen peningkatan perangkat lunak berkali -kali, dan menggunakan server untuk menyerang target serangan unit korban, dan berulang kali memindai unit unit unit.

(ii) Tujuan dengan jelas menargetkan pencurian

Dari 6 November hingga 16 November 2024, penyerang menggunakan tiga IP loncatan yang berbeda untuk meretas perangkat lunak ke dalam server manajemen dan menanamkan Trojans ke dalam host pribadi. Trojan ini memiliki kata kunci spesifik bawaan yang sangat terkait dengan konten kerja unit korban. Setelah mencari file yang berisi kata kunci tertentu, file yang sesuai akan dicuri dan dikirim ke negara luar negeri. Kata kunci yang digunakan dalam tiga kegiatan pencurian ini berbeda, menunjukkan bahwa penyerang telah membuat persiapan yang cermat sebelum setiap serangan dan sangat ditargetkan. Tiga pencurian rahasia mencuri total 4,98GB informasi komersial penting dan dokumen kekayaan intelektual.

3. Karakteristik Perilaku Serangan

(i) Waktu Serangan

Analisis menemukan bahwa waktu serangan terutama terkonsentrasi antara 22:00 waktu Beijing dan 8:00 hari berikutnya, dibandingkan dengan 10:00 hingga 20:00 di siang hari Amerika Serikat. Waktu serangan sebagian besar didistribusikan dari Senin hingga Jumat di Amerika Serikat, dan tidak ada serangan terhadap liburan besar di Amerika Serikat.

(ii) Sumber Daya Serangan

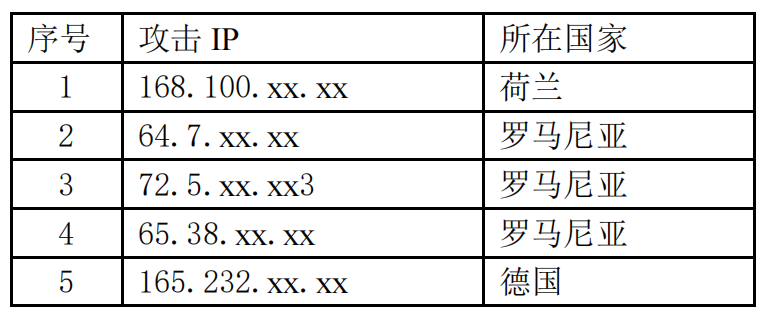

Lima IP loncatan yang digunakan oleh penyerang tidak digandakan sama sekali. Mereka berlokasi di Jerman dan Rumania, yang mencerminkan kesadaran anti-trasikulasinya yang tinggi dan cadangan sumber daya serangan yang kaya.

(iii) Senjata serangan

Pertama, bagus dalam menggunakan alat open source atau umum untuk menyamarkan dan menghindari keterlacakan. Program backdoor yang ditemukan di server unit yang terlibat kali ini adalah alat backdoor umum sumber terbuka. Untuk menghindari dilacak, penyerang menggunakan alat serangan open source atau tujuan umum dalam jumlah besar.

Kedua, program belakang dan program Trojan yang penting hanya dijalankan dalam memori dan tidak disimpan dalam hard disk, yang sangat meningkatkan kesulitan analisis saya dan penemuan perilaku serangan mereka.

(IV) Metode Serangan

Setelah penyerang menyerang server sistem file elektronik unit, ia merusak program distribusi klien sistem, dan mengirimkan program Trojan ke 276 host pribadi melalui fungsi peningkatan klien perangkat lunak, dengan cepat dan akurat menyerang pengguna penting, dan melakukan pengumpulan informasi dan mencuri. Metode serangan di atas sepenuhnya menunjukkan kemampuan serangan yang kuat dari organisasi serangan.

IV. Beberapa Daftar IP Springboard