CCTV News: Pada 17 Januari, Pusat Darurat Internet Nasional CNCERT merilis laporan, mengumumkan rincian serangan cyber AS pada perusahaan berteknologi tinggi besar dalam energi pintar dan informasi digital negara saya. Sebelumnya, sebuah pengumuman dikeluarkan pada 18 Desember 2024 bahwa dua serangan dunia maya terhadap perusahaan teknologi besar di Amerika Serikat ditemukan dan ditangani.

1. Proses Serangan Cyber

(i) Gunakan kerentanan server email untuk mengganggu

Server email perusahaan menggunakan sistem surat Microsoft Exchange. Penyerang menggunakan dua kerentanan Microsoft Exchange untuk menyerang, pertama menggunakan kerentanan pengguna tertentu untuk menyerang akun tertentu, dan kemudian menggunakan kerentanan deserialisasi tertentu untuk menyerang lagi untuk mencapai tujuan melaksanakan kode sewenang -wenang.

(ii) menanamkan Trojans memori yang sangat tersembunyi di server surat

untuk menghindari ditemukan, penyerang menanamkan dua senjata serangan di server surat, yang hanya berjalan dalam memori dan tidak disimpan pada hard disk. Ini menggunakan teknologi virtualisasi, dan jalur akses virtual adalah /owa/auth/xxx/xx.aspx dan /owa/auth/xxx/yy.aspx. Fungsi utama senjata serangan termasuk pencurian informasi sensitif, eksekusi perintah, dan penetrasi intranet. Program penetrasi intranet menghindari deteksi perangkat lunak keamanan melalui kebingungan dan lalu lintas penyerang ke perangkat target lainnya, mencapai tujuan menyerang perangkat intranet lainnya.

(iii) mengeksploitasi lebih dari 30 perangkat penting di intranet

Para penyerang menggunakan server surat sebagai batu loncatan dan menggunakan pemindaian intranet dan penetrasi untuk membuat terowongan transmisi terakripsi tersembunyi di dalam metode intranet, mencuri dan mengendalikan lebih dari 30 perangkat penting perusahaan melalui SSH, SMB dan lain. Termasuk komputer pribadi, server dan peralatan jaringan; Server yang dikendalikan termasuk server surat, server sistem kantor, server manajemen kode, server uji, server manajemen pengembangan dan server manajemen file. Untuk mencapai kontrol yang persisten, penyerang menanamkan senjata menyerang dan mencuri yang dapat membuat terowongan Websocket+SSH di server yang relevan dan komputer administrator jaringan, mewujudkan penerusan tersembunyi dan pencurian data dari instruksi penyerang. Untuk menghindari ditemukan, program spionase serangan yang disamarkan sebagai program terkait WeChat WeChatXXXXXXX.exe. Penyerang juga menanamkan dua program berbahaya modular menggunakan pipa pipa untuk berkomunikasi antara proses di server korban, mewujudkan konstruksi pipa komunikasi.

2. Curi sejumlah besar informasi rahasia perdagangan

(i) mencuri sejumlah besar data email sensitif

Penyerang menggunakan akun administrator server email untuk melakukan operasi ekspor email. Target rahasia mencuri terutama adalah manajemen senior perusahaan dan personel departemen penting. Ketika penyerang menjalankan perintah ekspor, interval waktu untuk mengekspor email ditetapkan. Beberapa akun memiliki semua email yang diekspor, dan banyak akun telah diekspor email sesuai dengan interval waktu yang ditentukan untuk mengurangi jumlah data spionase dan mengurangi risiko ditemukan.

(ii) Mencuri Akun Peralatan Jaringan Inti dan Informasi Konfigurasi

Penyerang menyerang komputer dari tiga administrator jaringan perusahaan dan sering mencuri akun peralatan jaringan inti perusahaan dan informasi konfigurasi. Misalnya, pada tanggal 2 Mei 2023, penyerang menggunakan server proxy (95.179.xx.xx) yang terletak di Jerman sebagai batu loncatan, dan kemudian menggunakan server email sebagai batu loncatan untuk menyerang komputer administrator jaringan perusahaan), "Top Core," Top Core, "Tabel Konfigurasi Core", "Core Core," Core Core Core. " Statistik "," permintaan untuk membeli gateway kontrol internet ".

(iii) mencuri Setelah menyerang server surat perusahaan, ia menggunakannya sebagai batu loncatan untuk sering mengakses senjata serangan backdoor yang ditanamkan di server kode perusahaan, mencuri hingga 1,03GB data. Untuk menghindari ditemukan, program backdoor menyamarkan dirinya sebagai file "Tip4xxxxxxxx.php" dalam proyek sumber terbuka "Zen Tao".

(iv) Jejak serangan yang jelas dan melakukan analisis anti-bukti

Untuk menghindari ditemukan, setelah setiap serangan oleh penyerang, penyerang akan menghapus jejak serangan di log komputer dan menghapus file kemasan sementara yang dihasilkan selama proses pencurian serangan. Penyerang juga akan melihat log audit sistem, catatan perintah historis, konfigurasi terkait SSH, dll., Dalam upaya untuk menganalisis koleksi bukti mesin dan deteksi keamanan jaringan tempur.

3. Karakteristik Perilaku Serangan

(i) Waktu Serangan

Analisis menemukan bahwa aktivitas serangan terutama terkonsentrasi antara 22:00 waktu Beijing dan 8:00 hari berikutnya, dibandingkan dengan 10:00 hingga 20:00 di siang hari Amerika Serikat. Waktu serangan sebagian besar didistribusikan dari Senin hingga Jumat di Amerika Serikat, dan tidak ada serangan terhadap liburan besar di Amerika Serikat.

(ii) Sumber Daya Serangan

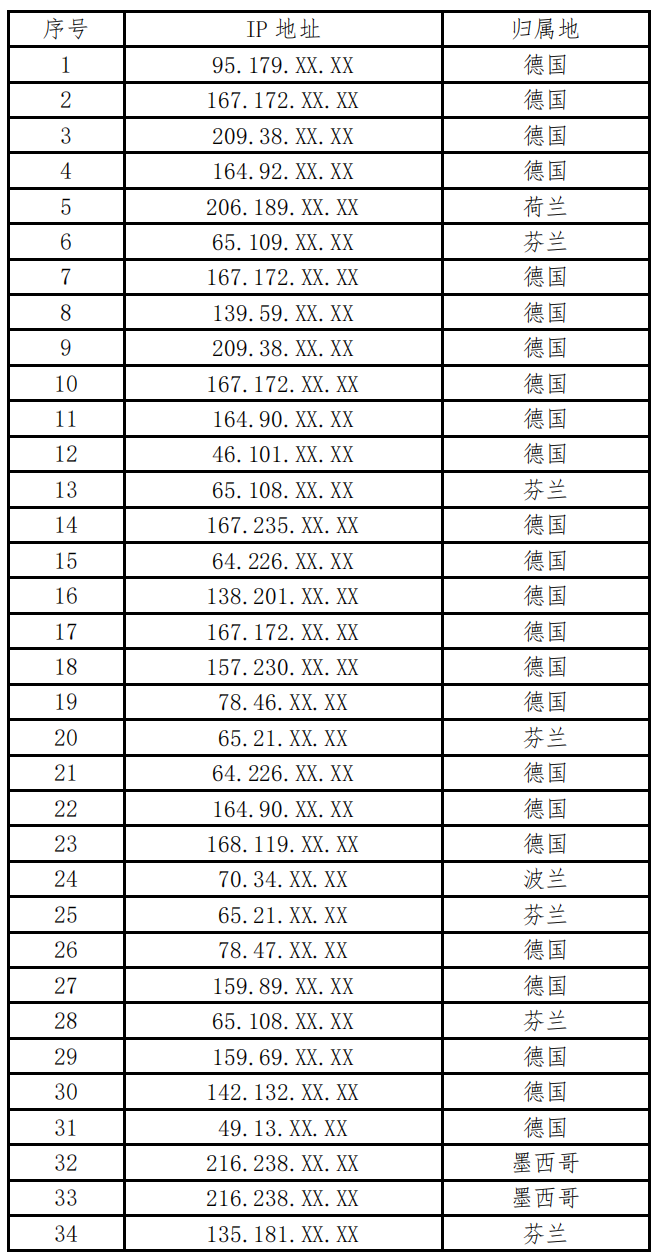

Dari Mei 2023 hingga Oktober 2023, penyerang meluncurkan lebih dari 30 serangan cyber. IP loncatan luar negeri yang digunakan oleh penyerang pada dasarnya tidak diulangi, mencerminkan kesadaran anti-traseabilitasnya yang tinggi dan cadangan sumber daya serangan yang kaya.

(iii) Senjata Serangan

Dua program berbahaya modular untuk komunikasi proses pipa pipa yang ditanamkan oleh penyerang terletak di bawah "C: \\ Windows \\ System32 \\". Mereka menggunakan .NET Framework. Waktu kompilasi dihapus, dengan ukuran puluhan kb, terutama enkripsi TLS. Fungsi utama senjata serangan yang ditanamkan dalam memori server surat termasuk pencurian informasi sensitif, eksekusi perintah, dan penetrasi intranet. Serangan dan mencuri senjata yang ditanamkan di server terkait dan komputer administrator jaringan dapat menggunakan protokol HTTPS untuk membuat terowongan Websocket+SSH dan akan kembali ke nama domain yang dikendalikan oleh penyerang.

IV. Beberapa Daftar IP Springboard