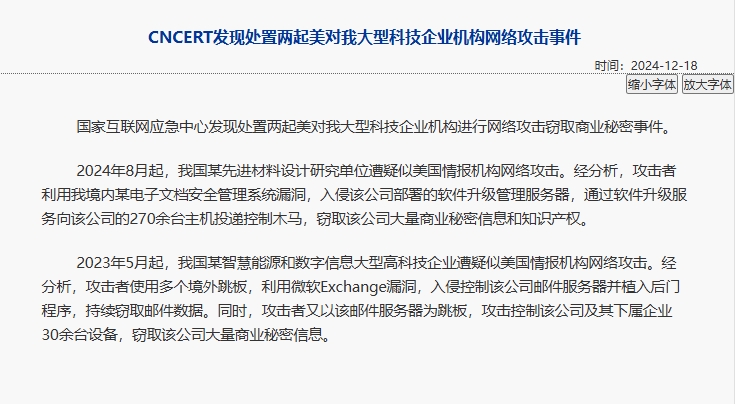

सीसीटीवी न्यूज: 17 जनवरी को, नेशनल इंटरनेट इमरजेंसी सेंटर CNCERT ने एक रिपोर्ट जारी की, जिसमें मेरे देश की स्मार्ट ऊर्जा और डिजिटल जानकारी में एक बड़े उच्च तकनीक वाले उद्यम पर अमेरिका के साइबर हमले के विवरण की घोषणा की गई। इससे पहले, 18 दिसंबर, 2024 को एक घोषणा जारी की गई थी कि संयुक्त राज्य अमेरिका में बड़ी प्रौद्योगिकी कंपनियों पर दो साइबर हमलों की खोज की गई थी और निपटा गया था।

(i) मेल सर्वर कमजोरियों का उपयोग करें intrude

कंपनी का मेल सर्वर Microsoft Exchange Mail सिस्टम का उपयोग करता है। हमलावर ने हमला करने के लिए दो Microsoft एक्सचेंज कमजोरियों का उपयोग किया, पहले एक विशिष्ट खाते पर हमला करने के लिए एक निश्चित उपयोगकर्ता जाली भेद्यता का उपयोग करते हुए, और फिर मनमाना कोड को निष्पादित करने के लक्ष्य को प्राप्त करने के लिए फिर से हमला करने के लिए एक निश्चित deserialization भेद्यता का उपयोग किया।

(ii) मेल सर्वर पर अत्यधिक छिपी हुई मेमोरी ट्रोजन को प्रत्यारोपित करना

खोजे जाने से बचने के लिए, हमलावर ने मेल सर्वर में दो हमला हथियारों को प्रत्यारोपित किया, जो केवल मेमोरी में चलता है और हार्ड डिस्क पर संग्रहीत नहीं होता है। यह वर्चुअलाइजेशन तकनीक का उपयोग करता है, और वर्चुअल के एक्सेस पाथ /owa/auth/xxx/xx.aspx और /owa/auth/xxx/yy.aspx हैं। हमले के हथियारों के मुख्य कार्यों में संवेदनशील जानकारी चोरी, कमांड निष्पादन और इंट्रानेट पैठ शामिल हैं। इंट्रानेट पेनेट्रेशन प्रोग्राम ने अन्य लक्षित उपकरणों पर हमला करने के उद्देश्य को प्राप्त करते हुए, अन्य लक्ष्य उपकरणों पर हमलावर यातायात के माध्यम से सुरक्षा सॉफ्टवेयर का पता लगाया।

(iii) इंट्रानेट में 30 से अधिक महत्वपूर्ण उपकरणों का शोषण करना व्यक्तिगत कंप्यूटर, सर्वर और नेटवर्क उपकरण सहित; नियंत्रित सर्वर में मेल सर्वर, ऑफिस सिस्टम सर्वर, कोड मैनेजमेंट सर्वर, टेस्ट सर्वर, डेवलपमेंट मैनेजमेंट सर्वर और फाइल मैनेजमेंट सर्वर शामिल हैं। लगातार नियंत्रण प्राप्त करने के लिए, हमलावर ने एक हमलावर और चोरी करने वाले हथियार को प्रत्यारोपित किया जो संबंधित सर्वर और नेटवर्क प्रशासक कंप्यूटरों में एक Websocket+SSH सुरंग स्थापित कर सकता है, जो छिपे हुए अग्रेषण और हमलावर निर्देशों के डेटा चोरी का एहसास कर सकता है। खोजे जाने से बचने के लिए, हमला जासूसी कार्यक्रम WeChat संबंधित कार्यक्रम wechatxxxxxxxxxxx.exe के रूप में प्रच्छन्न। हमलावर ने पीड़ित सर्वर में प्रक्रियाओं के बीच संवाद करने के लिए पाइप पाइपलाइनों का उपयोग करके दो मॉड्यूलर दुर्भावनापूर्ण कार्यक्रमों को भी प्रत्यारोपित किया, संचार पाइपलाइन के निर्माण को साकार किया।

2। बड़ी मात्रा में व्यापार गुप्त जानकारी चुरशन

(i) बड़ी मात्रा में संवेदनशील ईमेल डेटा चोरी करें चोरी के रहस्यों का लक्ष्य मुख्य रूप से कंपनी का वरिष्ठ प्रबंधन और महत्वपूर्ण विभाग कर्मियों था। जब हमलावर निर्यात कमांड को निष्पादित करता है, तो ईमेल के निर्यात के लिए समय अंतराल सेट किया जाता है। कुछ खातों में सभी ईमेल निर्यात किए गए हैं, और कई खातों में उनके ईमेल को निर्दिष्ट समय अंतराल के अनुसार निर्यात किया गया है ताकि जासूसी डेटा की मात्रा को कम किया जा सके और खोजे जाने के जोखिम को कम किया जा सके।

(ii) कोर नेटवर्क उपकरण खाता और कॉन्फ़िगरेशन जानकारी चोरी करना

हमलावर ने कंपनी के तीन नेटवर्क प्रशासकों के कंप्यूटर पर हमला किया और अक्सर कंपनी के कोर नेटवर्क उपकरण खाते और कॉन्फ़िगरेशन जानकारी को चुरा लिया। उदाहरण के लिए, 2 मई, 2023 को, हमलावर ने स्प्रिंगबोर्ड के रूप में जर्मनी में स्थित प्रॉक्सी सर्वर (95.179.xx.xx) का उपयोग किया, और फिर कंपनी के नेटवर्क प्रशासक कंप्यूटर पर हमला करने के लिए स्प्रिंगबोर्ड के रूप में ईमेल सर्वर का उपयोग किया, और "नेटवर्क कोर डिवाइस कॉन्फ़िगरेशन टेबल", "कोर नेटवर्क डिवाइस कॉन्फ़िगरेशन बैकअप और", ",", ",", ",", ",", ",", ",", ",", ",", " "इंटरनेट कंट्रोल गेटवे खरीदने के लिए अनुरोध"।

(iii) प्रोजेक्ट मैनेजमेंट फाइलें चोरी करना

हमलावर अक्सर कंपनी के कोड सर्वर, डेवलपमेंट सर्वर आदि पर हमला करके कंपनी के संबंधित विकास परियोजना डेटा को चुराता है, उदाहरण के लिए, 26 जुलाई, 2023 को, हमलावर ने स्प्रिंगबोर्ड के रूप में प्रॉक्सी सर्वर (65.21.xxx.xxx) का उपयोग किया। कंपनी के मेल सर्वर पर हमला करने के बाद, उन्होंने इसे स्प्रिंगबोर्ड के रूप में उपयोग किया, जो कंपनी के कोड सर्वर में प्रत्यारोपित बैकडोर हमले के हथियारों तक पहुंचने के लिए, 1.03GB डेटा के 1.03GB तक चोरी करने के लिए। खोजे जाने से बचने के लिए, बैकडोर प्रोग्राम ओपन सोर्स प्रोजेक्ट "ज़ेन ताओ" में "TIP4XXXXXXXXXX.PHP" फ़ाइल के रूप में खुद को प्रच्छन्न करता है।

(iv) स्पष्ट हमले के निशान और एंटी-एवेन्यू एनालिसिस का संचालन करें हमलावर मशीन के साक्ष्य संग्रह का विश्लेषण करने और नेटवर्क सुरक्षा पहचान का विश्लेषण करने के प्रयास में सिस्टम ऑडिट लॉग, हिस्टोरिकल कमांड रिकॉर्ड, एसएसएच-संबंधित कॉन्फ़िगरेशन, आदि को भी देखेगा।

3। हमले के व्यवहार के लक्षण

(i) अटैक टाइम

विश्लेषण में पाया गया कि हमले की गतिविधि मुख्य रूप से 22:00 बीजिंग समय और अगले दिन 8:00 के बीच केंद्रित थी, जबकि संयुक्त राज्य अमेरिका के दिन में 10:00 से 20:00 की तुलना में। हमले का समय मुख्य रूप से संयुक्त राज्य अमेरिका में सोमवार से शुक्रवार तक वितरित किया गया था, और संयुक्त राज्य अमेरिका में प्रमुख छुट्टियों पर कोई हमला नहीं हुआ था।

(ii) हमला संसाधन

मई 2023 से अक्टूबर 2023 तक, हमलावर ने 30 से अधिक साइबर हमले शुरू किए। हमलावर द्वारा उपयोग किए जाने वाले विदेशी स्प्रिंगबोर्ड IPs मूल रूप से दोहराया नहीं जाता है, इसकी उच्च विरोधी-ट्रेसबिलिटी जागरूकता और हमले संसाधनों के समृद्ध भंडार को दर्शाता है।

(iii) हमला हथियार

हमलावर द्वारा प्रत्यारोपित पाइप पाइपलाइन प्रक्रिया संचार के लिए दो मॉड्यूलर दुर्भावनापूर्ण कार्यक्रम "C: \\ Windows \\ System32 \\" के तहत स्थित हैं। वे .NET फ्रेमवर्क का उपयोग करते हैं। संकलन समय को मिटा दिया जाता है, दसियों केबी के आकार के साथ, मुख्य रूप से टीएलएस एन्क्रिप्शन। मेल सर्वर की मेमोरी में प्रत्यारोपित हमले के हथियारों के मुख्य कार्यों में संवेदनशील जानकारी चोरी, कमांड निष्पादन और इंट्रानेट पैठ शामिल हैं। संबंधित सर्वर और नेटवर्क व्यवस्थापक कंप्यूटरों में प्रत्यारोपित हमले और चोरी करने वाले हथियार एक Webttps+ssh सुरंग स्थापित करने के लिए HTTPS प्रोटोकॉल का उपयोग कर सकते हैं और हमलावर द्वारा नियंत्रित एक डोमेन नाम पर लौटेंगे।

iv। कुछ स्प्रिंगबोर्ड आईपी सूची