CCTV -Nachrichten: Am 17. Januar veröffentlichte das National Internet Emergency Center CNCERT einen Bericht, in dem die Details des Cyber -Angriffs der USA auf ein Advanced Materials Design Institute in meinem Land angekündigt wurden. Zuvor wurde am 18. Dezember 2024 eine Ankündigung herausgegeben, dass zwei Cyber -Angriffe auf große Technologieunternehmen in den USA entdeckt und behandelt wurden.

1. Cyber -Angriffsprozess

(i) Verwenden von Sicherheitslücken zum Angriff intrzentiert

Am 19. August 2024 verwendete der Angreifer die Anfälligkeit für die elektronische Dateisysteminjektion des Geräts, um das System einzudringen und die Information der Systemadministratorkonto-/Kennwortinformationen festzulegen. Am 21. August 2024 verwendete der Angreifer das gestohlene Administratorkonto/Passwort, um sich im Verwaltungshintergrund des angegriffenen Systems anzumelden.

(ii) Der Software -Upgrade -Verwaltungsserver wurde am 21. August 2024 um 12:00 Uhr in das Backdoor- und Trojaner -Programm implantiert. Um der Erkennung zu entgehen, existieren diese böswilligen Programme nur im Gedächtnis und werden nicht auf der Festplatte gespeichert. Das Trojaner -Programm wird verwendet, um sensible Dateien zu empfangen, die vom Personalcomputer der beteiligten Einheit gestohlen wurden, mit dem Zugriffspfad von /xxx /xxxx? Flag = syn_user_policy. Das Backdoor -Programm wird verwendet, um die gestohlenen sensiblen Dateien zu aggregieren und sie in das Land in Übersee zu übertragen. Der Zugriffspfad ist /xxx /xxxstats.

(iii) Ein groß angelegter persönlicher Host-Computer wurde am 6. November 2024, 8. November 2024 und 16. November 2024 mit Trojanern implantiert. Der Angreifer verwendete eine Software-Upgrade-Funktion des elektronischen Dokumentservers, um das spezielle Trojan-Programm in 276 Hosts des Einheit zu implantieren. Die Hauptfunktion des Trojanischen Programms besteht darin, sensible Dateien zu scannen, die zum Stehlen in den Host implantiert sind. Die zweite besteht darin, andere persönliche Informationen zu stehlen, wie z. B. das Anmeldekonto der angegriffenen Person. Trojanische Programme können so schnell wie möglich gelöscht werden.

2. Stehlen Sie eine große Menge an kommerziellen Geheiminformationen

(i) Voller Festplatten -Scan des Hosts der Opfereinheit

Der Angreifer verwendete das chinesische IP -Springboard, um sich oft auf dem Software -Upgrade -Management -Server anzumelden, und benutzte den Server mit dem Server, um die Intranet -Host -Inhalte des Opfers und das Intranet -Host -Host -Disk der Opfereinheit zu in den Griff zu bekommen.

(ii) Zweck eindeutig gezielte Diebstahl

vom 6. bis 16. November 2024 verwendete der Angreifer drei verschiedene Springboard -IPs, um die Software auf den Management -Server zu hacken und Trojaner in den persönlichen Host zu implantiert. Diese Trojaner verfügen über integrierte spezifische Schlüsselwörter, die in hohem Maße mit dem Arbeitsinhalt der Opfereinheit zusammenhängen. Nach der Suche nach Dateien mit bestimmten Schlüsselwörtern werden die entsprechenden Dateien gestohlen und in das Land übersee übertragen. Die in diesen drei Stehlenaktivitäten verwendeten Schlüsselwörter sind unterschiedlich und zeigen, dass der Angreifer vor jedem Angriff sorgfältige Vorbereitungen vorgenommen hat und hoch angegriffen ist. Drei geheime Diebstähle stahlen insgesamt 4,98 GB wichtige kommerzielle Informationen und Dokumente für geistiges Eigentum.

3. Eigenschaften des Angriffsverhaltens

(i) Angriffszeit

Analyse ergab, dass die Angriffszeit am nächsten Tag hauptsächlich zwischen 22:00 Uhr Peking und 8:00 im Vergleich zu 10:00 bis 20:00 Uhr im Tag der Vereinigten Staaten konzentriert war. Die Angriffszeit wurde hauptsächlich von Montag bis Freitag in den USA verteilt, und es gab keinen Angriff auf große Feiertage in den USA.

(ii) Angriffsressourcen

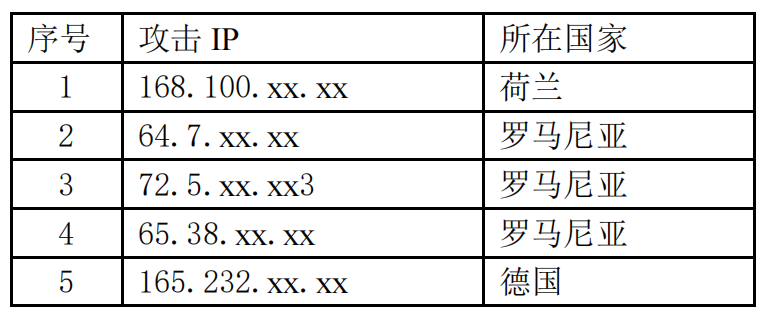

Die fünf vom Angreifer verwendeten Sprungbrett -IPs werden überhaupt nicht dupliziert. Sie befinden sich in Deutschland und Rumänien und widerspiegeln ihr hohes Bewusstsein für die Verkehrsfähigkeit und ihre reichen Reserven für Angriffsressourcen.

(iii) Angriffswaffen

Erstens ist es gut, Open Source- oder Allgemeine Werkzeuge zu verwenden, um Rückfälligkeit zu verschleiern und zu vermeiden. Das auf dem Server des Gerät gefundene Backdoor -Programms ist ein allgemeines Open -Source -Backdoor -Tool. Um nicht verfolgt zu werden, verwenden Angreifer Open Source- oder Allgemeine Angriffstools in großen Mengen. Zweitens werden wichtige Hintertoors und Trojaner -Programme nur im Gedächtnis durchgeführt und nicht in Festplatten gespeichert, was die Schwierigkeit meiner Analyse und Entdeckung ihres Angriffsverhaltens erheblich erhöht.

(iv) Angriffsmethode

Nachdem der Angreifer den elektronischen Dateisystem -Server des Geräts angegriffen hatte, hat er das Client -Distributionsprogramm des Systems manipuliert und Trojan -Programme an 276 persönliche Hosts über die Software -Client -Upgrade -Funktion geliefert, die wichtige Benutzer und die Informationssammlung und das Stiefpunkt angreift. Die oben genannten Angriffsmethoden demonstrieren voll und ganz die mächtige Angriffsfähigkeit der Angriffsorganisation.

iv. Some springboard IP list