CCTV-Nachrichten: Am 17. Januar veröffentlichte das National Internet Emergency Center CNCERT einen Bericht, in dem die Details des Cyber-Angriffs der USA auf ein großes High-Tech-Unternehmen in der klugen Energie- und digitalen Informationen meines Landes angekündigt wurden. Zuvor wurde am 18. Dezember 2024 eine Ankündigung herausgegeben, dass zwei Cyber -Angriffe auf große Technologieunternehmen in den USA entdeckt und behandelt wurden.

(iii) stehlen Projektverwaltungsdateien

Der Angreifer stiehlt häufig die zugehörigen Entwicklungsprojektdaten des Unternehmens, indem er die Code -Server des Unternehmens, Entwicklungsserver usw. angreift. Zum Beispiel verwendete der Angreifer am 26. Juli 2023 den Angreifer den Proxy -Server (65.21.xx.xx) in Finnland als Federbrett. Nachdem er den Mailserver des Unternehmens angegriffen hatte, benutzte er ihn als Sprungbrett, um häufig auf die im Codeserver des Unternehmens implantierten Backdoor -Angriffswaffen zuzugreifen und bis zu 1,03 GB Daten zu stehlen. Um zu vermeiden, dass entdeckt wird, verkleidet sich das Backdoor -Programm im Open -Source -Projekt "Zen Tao" als "TIP4xxxxxxxx.php".

(iv) Klare Angriffsspuren und führen Sie die Anti-Evidenz-Analyse durch

, um zu vermeiden, dass der Angreifer nach jedem Angriff durch einen Angreifer die Angriffspflecken im Computerprotokoll löscht und die während des Angriffsdiebstahlsprozesses generierten temporären gepackten Dateien löscht. Der Angreifer wird außerdem das Systemprüfprotokoll, historische Befehlsakten, SSH-bezogene Konfigurationen usw. anzeigen, um die Erkennung von Nachweisen der Maschinen- und Kampfnetzwerksicherheitserkennung zu analysieren.

3. Eigenschaften des Angriffsverhaltens

(i) Angriffszeit

Analyse ergab, dass die Angriffsaktivität am nächsten Tag hauptsächlich zwischen 22:00 Uhr bei Peking und 8:00 im Vergleich zu 10:00 bis 20:00 Uhr am Tag der Vereinigten Staaten konzentriert war. Die Angriffszeit wurde hauptsächlich von Montag bis Freitag in den USA verteilt, und es gab keinen Angriff auf große Feiertage in den USA.

(ii) Angriffsressourcen

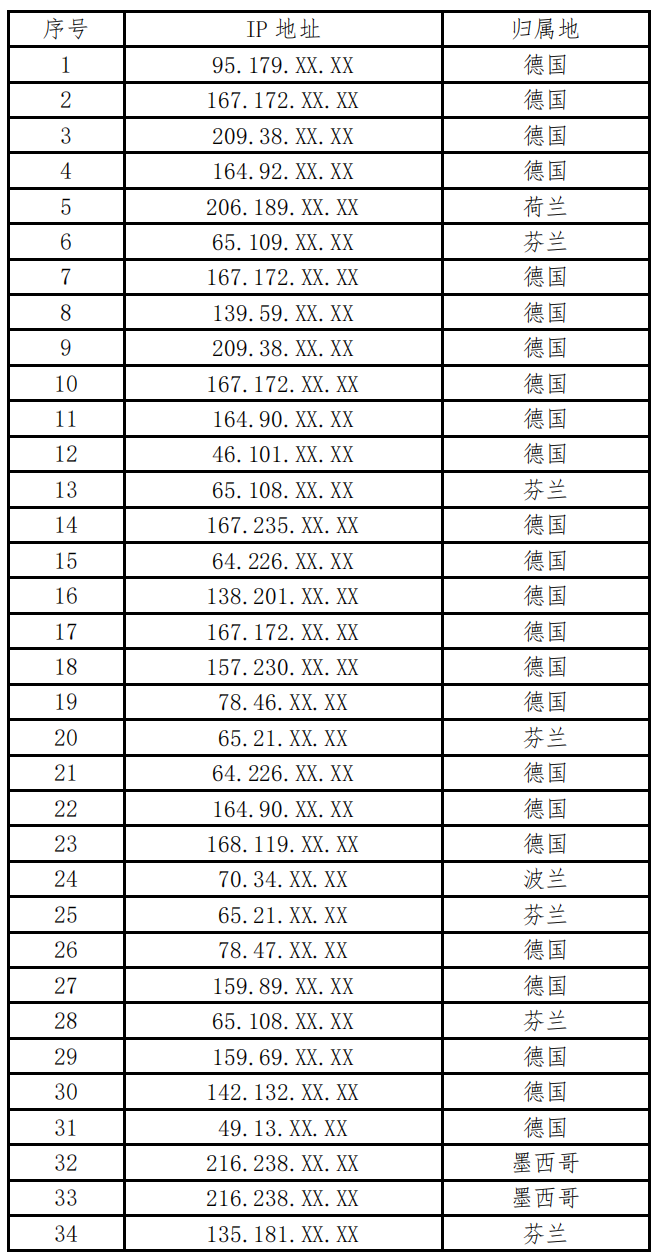

Von Mai 2023 bis Oktober 2023 startete der Angreifer mehr als 30 Cyber -Angriffe. Das vom Angreifer verwendete Sprungbrett-IPS in Übersee wird im Grunde nicht wiederholt, was das Bewusstsein für die hohe Verkehrsfähigkeit und die reichen Reserven für Angriffsressourcen widerspiegelt.

(iii) Angriffswaffen

Die beiden vom Angreifer implantierten modularen böswilligen Programme für Pipeline -Prozesskommunikation unter "C: \\ Windows \\ System32 \\". Sie verwenden das .NET -Framework. Die Kompilierungszeit wird gelöscht, mit einer Größe von KB, hauptsächlich TLS -Verschlüsselung. Die Hauptfunktionen von Angriffswaffen, die in den Speicher des Mailservers implantiert sind, umfassen sensible Informationsdiebstahl, Befehlsausführung und Intranet -Penetration. Die in verwandten Servern und Netzwerkadministratoren implantierten Angriffs- und Diebstahlswaffe können das HTTPS -Protokoll verwenden, um einen SSH -Tunnel von WebSocket+zu erstellen, und kehrt zu einem vom Angreifer kontrollierten Domänennamen zurück.

iv. Eine Springboard-IP-Liste

-->

-->