CCTV News: Le 17 janvier, le National Internet Emergency Center CNCERT a publié un rapport, annonçant les détails de la cyberattaque américaine contre un institut avancé de conception de matériaux dans mon pays. Auparavant, une annonce a été publiée le 18 décembre 2024 que deux cyberattaques contre les grandes entreprises technologiques aux États-Unis ont été découvertes et traitées.

1. Cyber Attack Process

(i) Utilisation de vulnérabilités pour attaquer Intude

Le 19 août 2024, l'attaquant a utilisé la vulnérabilité d'injection de système de fichiers électroniques de l'unité pour intruder le système et voler les informations sur le compte d'administrateur / administrateur système. Le 21 août 2024, l'attaquant a utilisé le compte / mot de passe de l'administrateur volé pour se connecter à l'arrière-plan de gestion du système attaqué.

(ii) Le serveur de gestion de mise à niveau du logiciel a été implanté dans le programme de porte dérobée et de Troie

à 12h00 le 21 août 2024, l'attaquant a déployé le programme de porte dérobée et un programme de Troie personnalisé pour recevoir des données volées dans le système de fichiers électroniques. Pour échapper à la détection, ces programmes malveillants n'existent qu'en mémoire et ne sont pas stockés sur le disque dur. Le programme Trojan est utilisé pour recevoir des fichiers sensibles volés à l'ordinateur personnel de l'unité impliquée, avec le chemin d'accès de / xxx / xxxx? Flag = syn_user_policy. Le programme de porte dérobée est utilisé pour agréger les fichiers sensibles volés et les transférer dans le pays à l'étranger. Le chemin d'accès est / xxx / xxxstats.

(iii) Un ordinateur hôte personnel à grande échelle a été implanté avec des chevaux de Troie

le 6 novembre 2024, le 8 novembre 2024 et le 16 novembre 2024, l'attaquant a utilisé une fonction de mise à niveau logicielle du serveur de documents électroniques pour implanter le programme spécial Trojan en 276 hôtes de l'unité. La fonction principale du programme Trojan est de scanner des fichiers sensibles implantés dans l'hôte pour voler. La seconde consiste à voler d'autres informations personnelles telles que le secret du compte de connexion de la personne attaquée. Les programmes de Troie peuvent être supprimés dès que possible.

2. Voler une grande quantité d'informations secrètes commerciales

(i) Analyse du disque complet de l'hôte de l'unité de victime

L'attaquant a utilisé le tremplin IP chinois pour se connecter au serveur de gestion de mise à niveau logiciel à plusieurs reprises, et a utilisé le serveur pour envahir l'hôte intranet de l'unité victime, et analyser à plusieurs reprises l'hôte intranet de l'unité pour trouver des cibles d'attaque potentielles et maîtriser le contenu de travail de l'unité.

(ii) Objectif Clairement ciblé le vol

Du 6 novembre au 16 novembre 2024, l'attaquant a utilisé trois IP de tremplin différents pour pirater le logiciel dans le serveur de gestion et implanté des chevaux de Troie dans l'hôte personnel. Ces chevaux de Troie ont des mots clés spécifiques intégrés qui sont fortement liés au contenu de travail de l'unité de victime. Après avoir recherché des fichiers contenant des mots clés spécifiques, les fichiers correspondants seront volés et transmis au pays étranger. Les mots clés utilisés dans ces trois activités de vol sont différents, montrant que l'attaquant a fait des préparatifs attentifs avant chaque attaque et est très ciblé. Trois vols secrets ont volé un total de 4,98 Go d'informations commerciales importantes et de documents de propriété intellectuelle.

3. Caractéristiques du comportement d'attaque

(i) Temps d'attaque

L'analyse a révélé que le temps d'attaque était principalement concentré entre 22h00 à Pékin et 8h00 le lendemain, par rapport à 10h00 à 20h00 dans la journée des États-Unis. Le temps d'attaque a été principalement distribué du lundi au vendredi aux États-Unis, et il n'y a eu aucune attaque contre les grandes vacances aux États-Unis.

(ii) Ressources d'attaque

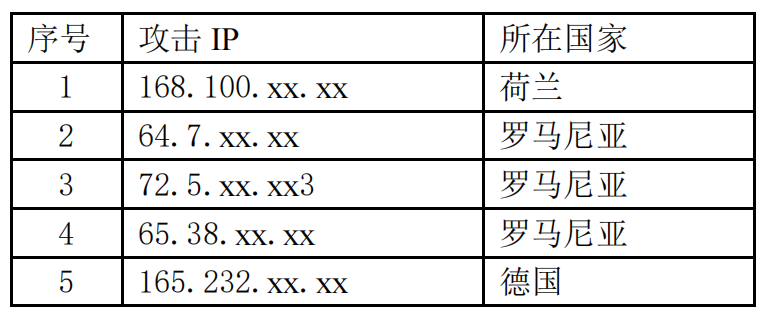

Les cinq IP de tremplin utilisés par l'attaquant ne sont pas du tout du tout. Ils sont situés en Allemagne et en Roumanie, reflétant leur forte sensibilisation anti-traficable et leurs riches réserves de ressources d'attaque.

(iii) Attaque des armes

Tout d'abord, il est bon pour utiliser des outils open source ou généraux pour déguiser et éviter la traçabilité. Le programme de porte dérobée trouvé dans le serveur de l'unité impliquée cette fois est un outil de porte dérobée général open source. Afin d'éviter d'être tracé, les attaquants utilisent des outils d'attaque open source ou à usage général en grande quantité.

Deuxièmement, des délais importants et des programmes de Troie ne sont exécutés qu'en mémoire et ne sont pas stockés en disque dur, ce qui augmente considérablement la difficulté de mon analyse et de la découverte de leur comportement d'attaque.

(iv) Méthode d'attaque

Après que l'attaquant a attaqué le serveur de systèmes de fichiers électroniques de l'unité, il a falsifié le programme de distribution du client du système et a livré des programmes de Troie à 276 hôtes personnels via la fonction de mise à niveau du client du logiciel, a rapidement et précisé les utilisateurs importants et a effectué la collecte et le vol des informations. Les méthodes d'attaque ci-dessus démontrent pleinement la puissante capacité d'attaque de l'organisation d'attaque.

iv. Quelques listes IP Springboard