CCTV News: Le 17 janvier, le National Internet Emergency Center CNCERT a publié un rapport, annonçant les détails de la cyberattaque américaine contre une grande entreprise de haute technologie dans l'énergie intelligente et les informations numériques de mon pays. Auparavant, une annonce a été publiée le 18 décembre 2024 que deux cyberattaques contre les grandes entreprises technologiques aux États-Unis ont été découvertes et traitées.

1. Cyber Attack Process

(i) Utilisez des vulnérabilités de serveur de messagerie pour s'introduire

Le serveur de messagerie de l'entreprise utilise Microsoft Exchange Mail System. L'attaquant a utilisé deux vulnérabilités d'échange Microsoft pour attaquer, en utilisant d'abord une certaine vulnérabilité forgée par l'utilisateur pour attaquer un compte spécifique, puis en utilisant une certaine vulnérabilité de désérialisation à attaquer à nouveau pour atteindre l'objectif d'exécuter du code arbitraire.

(ii) Implantant des chevaux de Troie de mémoire très dissimulés sur le serveur de messagerie

Pour éviter d'être découvert, l'attaquant a implanté deux armes d'attaque dans le serveur de messagerie, qui ne fonctionne qu'en mémoire et n'est pas stockée sur le disque dur. Il utilise la technologie de virtualisation et les chemins d'accès du virtuel sont /owa/auth/xxx/xx.aspx et /wa/auth/xxx/yy.aspx. Les principales fonctions des armes d'attaque comprennent le vol d'informations sensibles, l'exécution de la commande et la pénétration d'intranet. Le programme de pénétration d'Intranet échappe à la détection des logiciels de sécurité par l'obscurcissement et transmet le trafic d'attaquant vers d'autres dispositifs cibles, atteignant le but d'attaquer d'autres dispositifs intranet.

(iii) Exploitant plus de 30 appareils importants dans l'intranet

Les attaquants ont utilisé le serveur de messagerie comme tremplin et ont utilisé la numérisation et la pénétration de l'intranet pour établir un tunnel de transmission crypté caché dans l'intranet, la connexion et le contrôle des données de la société. Y compris les ordinateurs personnels, les serveurs et l'équipement réseau; Les serveurs contrôlés comprennent des serveurs de messagerie, des serveurs de systèmes de bureau, des serveurs de gestion de code, des serveurs de test, des serveurs de gestion du développement et des serveurs de gestion de fichiers. Afin d'atteindre un contrôle persistant, l'attaquant a implanté une arme d'attaque et de vol qui peut établir un tunnel WebSocket + SSH dans les serveurs et les ordinateurs d'administrateur réseau concernés, réalisant le transfert caché et le vol de données des instructions de l'attaquant. Pour éviter d'être découvert, le programme d'espionnage d'attaque déguisé en programme lié à WeChat Wechatxxxxxxxx.exe. L'attaquant a également implanté deux programmes malveillants modulaires utilisant des pipelines de tuyaux pour communiquer entre les processus dans le serveur de victime, réalisant la construction du pipeline de communication.

2. Voler une grande quantité d'informations secrètes commerciales

(i) Voler une grande quantité de données de messagerie sensibles

L'attaquant a utilisé le compte d'administrateur de serveur de messagerie pour effectuer des opérations d'exportation par e-mail. L'objectif des secrets de vol était principalement la haute direction de l'entreprise et le personnel important du département. Lorsque l'attaquant exécute la commande d'exportation, l'intervalle de temps pour l'exportation des e-mails est défini. Certains comptes ont tous les e-mails exportés et de nombreux comptes ont leurs e-mails exportés en fonction de l'intervalle de temps spécifié pour réduire la quantité de données d'espionnage et réduire le risque d'être découvert.

(ii) Voler les informations sur le compte d'équipement et la configuration du réseau central

L'attaquant a attaqué les ordinateurs de trois administrateurs de réseau de l'entreprise et a fréquemment volé les informations de compte de l'équipement de réseau et de configuration de la société. Par exemple, le 2 mai 2023, l'attaquant a utilisé le serveur proxy (95.179.xx.xx) situé en Allemagne comme tremplin, puis a utilisé le serveur de messagerie comme tremplin pour attaquer l'ordinateur de l'administrateur réseau de l'entreprise, et a volé des fichiers sensibles tels que "Network Core Apparement Configuration Tabled", "Core Device Configuration et Inspection", "Network Topology" " Statistiques "," Demandes d'achat de passerelles de contrôle Internet ".

(iii) Voler des fichiers de gestion de projet

L'attaquant vole fréquemment les données de projet de développement connexes de l'entreprise en attaquant les serveurs de code de l'entreprise, les serveurs de développement, etc. Par exemple, le 26 juillet 2023, l'attaquant a utilisé le serveur proxy (65.21.xx.xx) situé en Finlande comme tremplin. Après avoir attaqué le serveur de messagerie de l'entreprise, il l'a utilisé comme tremplin pour accéder fréquemment aux armes d'attaque de porte dérobée implantées dans le serveur de code de l'entreprise, volant jusqu'à 1,03 Go de données. Pour éviter d'être découvert, le programme de porte dérobée se déguise en fichier "Tip4xxxxxxx.php" dans le projet open source "Zen Tao".

(iv) Des traces d'attaque clairs et effectuent une analyse anti-preuve

Pour éviter d'être découverte, après chaque attaque par un attaquant, l'attaquant effacera les traces d'attaque dans le journal de l'ordinateur et supprimera les fichiers emballés temporaires générés pendant le processus de vol d'attaque. L'attaquant affichera également le journal d'audit du système, les enregistrements de commande historiques, les configurations liées à SSH, etc., dans le but d'analyser la collecte de preuves de la détection de sécurité du réseau de la machine et de combat.

3. Caractéristiques du comportement d'attaque

(i) Temps d'attaque

a révélé que l'activité d'attaque était principalement concentrée entre 22h00 à Pékin et 8h00 le lendemain, par rapport à 10h00 à 20h00 dans la journée des États-Unis. Le temps d'attaque a été principalement distribué du lundi au vendredi aux États-Unis, et il n'y a eu aucune attaque contre les grandes vacances aux États-Unis.

(ii) Ressources d'attaque

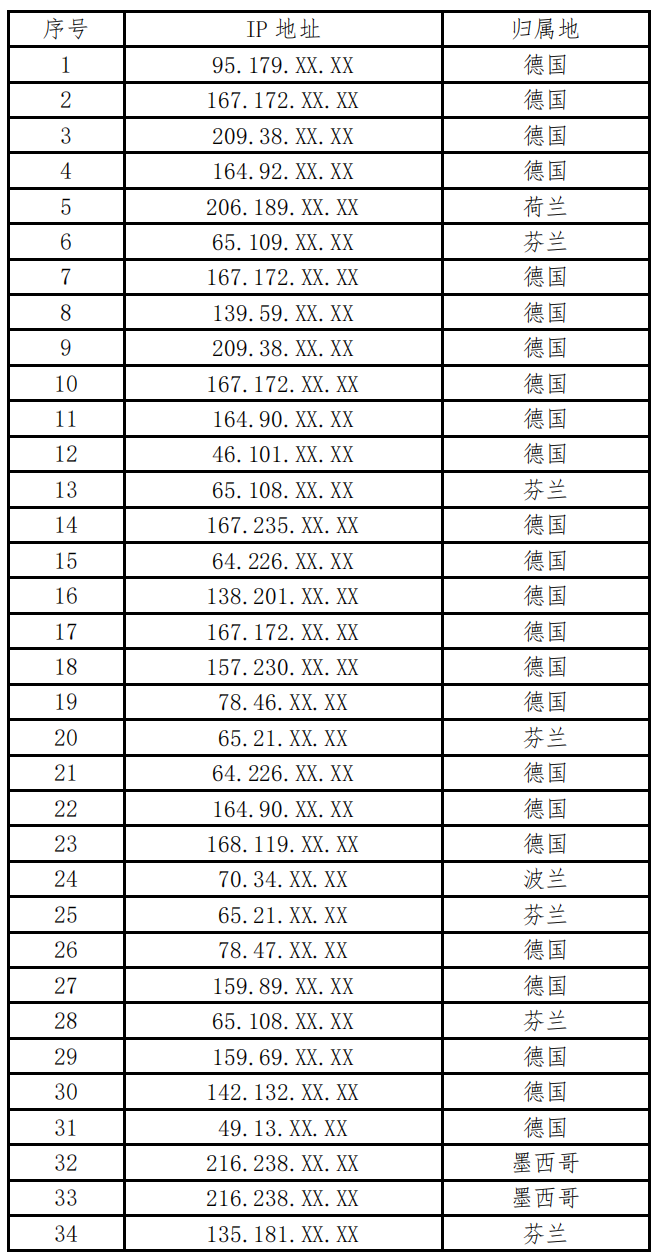

De mai 2023 à octobre 2023, l'attaquant a lancé plus de 30 cyberattaques. Les IP du tremplin à l'étranger utilisés par l'attaquant ne sont essentiellement pas répétés, reflétant sa sensibilisation anti-traficable élevée et ses riches réserves de ressources d'attaque.

(iii) Armes d'attaque

Les deux programmes malveillants modulaires pour la communication de processus de pipeline de pipe implantée par l'attaquant sont situés sous "C: \\ Windows \\ System32 \\". Ils utilisent le framework .NET. Le temps de compilation est effacé, avec une taille de dizaines de KB, principalement le cryptage TLS. Les principales fonctions des armes d'attaque implantées dans la mémoire du serveur de messagerie comprennent le vol d'informations sensibles, l'exécution de la commande et la pénétration d'intranet. L'attaque et le vol de l'arme implantés dans des serveurs connexes et des ordinateurs administrateurs de réseau peuvent utiliser le protocole HTTPS pour établir un tunnel WebSocket + SSH et reviendront à un nom de domaine contrôlé par l'attaquant.

iv. Quelques listes IP Springboard