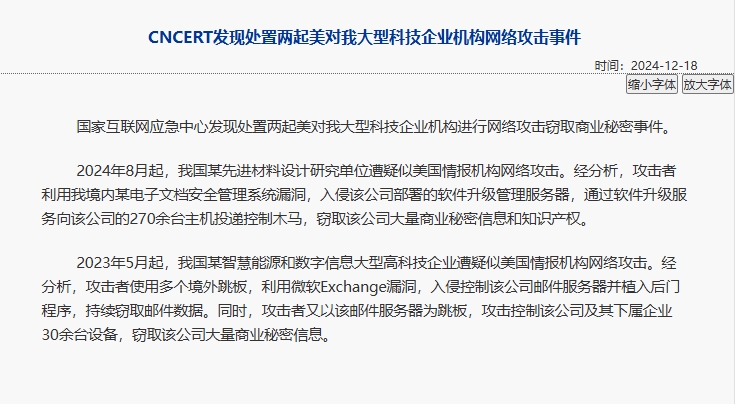

CCTV News: في 17 يناير ، أصدر مركز الطوارئ الوطني على الإنترنت CNCERT تقريراً ، يعلن عن تفاصيل الهجوم السيبراني للولايات المتحدة على معهد تصميم المواد المتقدمة في بلدي. في السابق ، تم إصدار إعلان في 18 ديسمبر 2024 تم اكتشاف هجومين عبر الإنترنت على شركات التكنولوجيا الكبيرة في الولايات المتحدة.

(i) باستخدام نقاط الضعف لمهاجمة Interrude

في 19 أغسطس 2024 ، استخدم المهاجم ضعف حقن نظام الملفات الإلكترونية للوحدة لتدخل النظام وسرق معلومات حساب مسؤول النظام. في 21 أغسطس ، 2024 ، استخدم المهاجم حساب/كلمة مرور المسؤول المسروق لتسجيل الدخول إلى خلفية الإدارة للنظام الذي تم الهجوم.

(ii) تم زرع خادم إدارة ترقية البرامج في برنامج Backdoor و Trojan

في الساعة 12:00 في 21 أغسطس 2024 ، قام المهاجم بنشر برنامج Backdoor وبرنامج طروادة مخصص لتلقي بيانات الإلكترونية في نظام الملفات الإلكترونية. للتهرب من الكشف ، لا توجد هذه البرامج الضارة إلا في الذاكرة ولا يتم تخزينها على القرص الصلب. يتم استخدام برنامج Trojan لتلقي الملفات الحساسة المسروقة من الكمبيوتر الشخصي للوحدة المعنية ، مع مسار الوصول من /xxx /xxxx؟ flag = syn_user_policy. يتم استخدام برنامج Backdoor لتجميع الملفات الحساسة المسروقة ونقلها إلى البلد الخارجي. مسار الوصول هو /xxx /xxxstats.

(iii) تم زرع جهاز كمبيوتر مضيف شخصي واسع النطاق مع أحصنة طروادة

في 6 نوفمبر 2024 و 8 نوفمبر 2024 و 16 نوفمبر 2024 ، استخدم المهاجم وظيفة ترقية البرمجيات لخادم المستندات الإلكتروني لزرع برنامج Trojan الخاص في 276 مضيفًا من الوحدة. تتمثل الوظيفة الرئيسية لبرنامج طروادة في فحص الملفات الحساسة المزروعة في المضيف للسرقة. والثاني هو سرقة المعلومات الشخصية الأخرى مثل سر حساب تسجيل الدخول الشخصي. يمكن حذف برامج طروادة في أقرب وقت ممكن.

2. سرقة كمية كبيرة من المعلومات السرية التجارية

(i) فحص القرص الكامل لمضيف وحدة الضحايا

استخدم المهاجم انطلاق IP الصيني لتسجيل الدخول إلى خادم إدارة ترقية البرامج عدة مرات ، واستخدم الخادم لغزو مضيف وحدة الضحايا ، ومسح ضوئي متكرر في وحدة القرص الصلب للوحدة المحتملة.

(ii) الغرض من السرقة المستهدفة بوضوح

من 6 نوفمبر إلى 16 نوفمبر 2024 ، استخدم المهاجم ثلاثة IPs مختلفة للاختراق للبرنامج في خادم الإدارة وزراعة أحصنة طروادة في المضيف الشخصي. تحتوي هذه أحصنة طروادة على كلمات رئيسية محددة مرتبطة ارتباطًا وثيقًا بمحتوى العمل في وحدة الضحايا. بعد البحث عن الملفات التي تحتوي على كلمات رئيسية محددة ، سيتم سرقة الملفات المقابلة ونقلها إلى البلد الخارجي. تختلف الكلمات الرئيسية المستخدمة في هذه الأنشطة الثلاثة للسرقة ، مما يدل على أن المهاجم قام بالاستعدادات الدقيقة قبل كل هجوم ويستهدف للغاية. سرقت ثلاث سرقة سرية ما مجموعه 4.98 جيجابايت من وثائق المعلومات التجارية المهمة والملكية الفكرية.

3. وجد تحليل خصائص سلوك الهجوم

(i) وقت الهجوم

أن وقت الهجوم كان يتركز بشكل أساسي بين الساعة 22:00 من وقت بكين و 8:00 في اليوم التالي ، مقارنة مع 10:00 إلى 20:00 في نهار الولايات المتحدة. تم توزيع وقت الهجوم بشكل أساسي من الاثنين إلى الجمعة في الولايات المتحدة ، ولم يكن هناك أي هجوم في العطلات الرئيسية في الولايات المتحدة.

(ii) موارد الهجوم

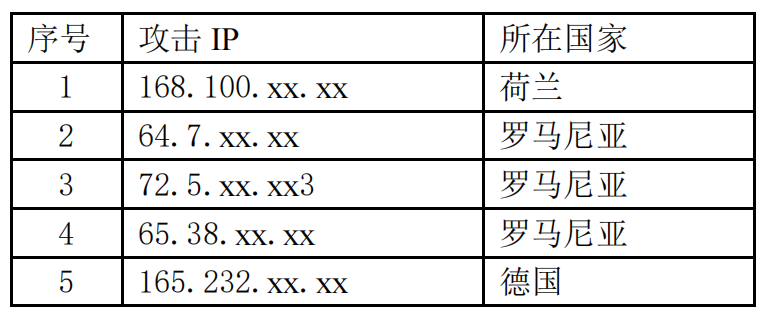

لا يتم تكرار IPs الخمسة التي تستخدمها المهاجم على الإطلاق. وهي تقع في ألمانيا ورومانيا ، مما يعكس وعيهم العالي لمكافحة التوجه والاحتياطيات الغنية لموارد الهجوم.

(iii) أسلحة الهجوم

أولاً ، من الجيد استخدام الأدوات المفتوحة أو العامة للتخفي وتجنب التتبع. يعد برنامج Backdoor الموجود في خادم الوحدة المعنية هذه المرة أداة Backdoor العامة مفتوحة المصدر. من أجل تجنب التتبع ، يستخدم المهاجمون أدوات الهجوم مفتوحة المصدر أو للأغراض العامة بكميات كبيرة.

ثانياً ، يتم تشغيل برامج Backdoors المهمة وبرامج طروادة فقط في الذاكرة ولا يتم تخزينها في القرص الصلب ، مما يزيد بشكل كبير من صعوبة تحليلي واكتشاف سلوكهم الهجوم.

(IV) طريقة الهجوم

بعد أن هاجم المهاجم خادم نظام الملفات الإلكتروني للوحدة ، قام بتعبئة برنامج توزيع عميل النظام ، وقدم برامج Trojan إلى 276 مضيفًا شخصيًا من خلال وظيفة ترقية عميل البرمجيات ، هاجم بسرعة ودقة مستخدمين مهمين ، ونقلوا جمع المعلومات. تُظهر أساليب الهجوم أعلاه تمامًا قدرة الهجوم القوية لمنظمة الهجوم.

IV. بعض قائمة IP الخاصة بـ Springboard

/p>

/p>