أخبار CCTV: في 17 يناير ، أصدر مركز الطوارئ الوطني على الإنترنت CNCERT تقريراً ، يعلن عن تفاصيل الهجوم السيبراني للولايات المتحدة على مؤسسة كبيرة عالية التقنية في الطاقة الذكية والمعلومات الرقمية في بلدي. في السابق ، تم إصدار إعلان في 18 ديسمبر 2024 تم اكتشاف هجومين عبر الإنترنت على شركات التكنولوجيا الكبيرة في الولايات المتحدة.

1. عملية الهجوم السيبراني

(i) استخدم نقاط الضعف على خادم البريد للتطفل

يستخدم خادم بريد الشركة نظام بريد Microsoft Exchange. استخدم المهاجم اثنين من نقاط الضعف في Microsoft Exchange للهجوم ، أولاً باستخدام ثغرة أمنية مزورة من قبل المستخدم لمهاجمة حساب معين ، ثم استخدام قابلية التهوية المعينة للهجوم مرة أخرى لتحقيق هدف تنفيذ التعليمات البرمجية التعسفية.

(ii) زرع أحصنة طروادة ذاكرة مخفية للغاية على خادم البريد

لتجنب اكتشافها ، قام المهاجم بزرع سلاحين للهجوم في خادم البريد ، والذي يتم تشغيله فقط في الذاكرة ولا يتم تخزينه على القرص الصلب. ويستخدم تقنية المحاكاة الافتراضية ، ومسارات الوصول إلى الافتراضية هي /وا/auth/xxx/xx.aspx و /owa/auth/xxx/yy.aspx. تشمل الوظائف الرئيسية لأسلحة الهجوم سرقة المعلومات الحساسة ، وتنفيذ الأوامر ، واختراق إنترانت. يثير برنامج اختراق إنترانت الكشف عن برامج الأمان من خلال التغريد وإعادة المهاجم إلى أجهزة مستهدفة أخرى ، مما يحقق الغرض من مهاجمة الأجهزة الداخلية الأخرى.

(iii) استغلال أكثر من 30 جهازًا مهمًا في إنترانت

استخدم المهاجمون خادم البريد كقوة انطلاق واستخدام المسح الداخلي للداخل واختراقه لإنشاء SSSH و SMB والبيانات الأخرى المخفية. بما في ذلك أجهزة الكمبيوتر الشخصية والخوادم ومعدات الشبكة ؛ تتضمن الخوادم التي يتم التحكم فيها خوادم البريد وخوادم نظام المكاتب وخوادم إدارة التعليمات البرمجية وخوادم الاختبار وخوادم إدارة التطوير وخوادم إدارة الملفات. من أجل تحقيق السيطرة المستمرة ، قام المهاجم بزرع سلاح مهاجم وسرقة يمكنه إنشاء نفق WebSocket+SSH في الخوادم ذات الصلة وأجهزة كمبيوتر مسؤول الشبكة ، وتحقيق إعادة التوجيه وسرقة البيانات المخفية من تعليمات المهاجم. لتجنب اكتشافها ، فإن برنامج التجسس الهجوم متنكرا كبرنامج WeChatxxxxxxxxxxxxx.exe. قام المهاجم أيضًا بزرع برنامجين ضارين معياريين باستخدام خطوط أنابيب الأنابيب للتواصل بين العمليات في خادم الضحايا ، مع إدراك بناء خط أنابيب الاتصال.

2. سرقة كمية كبيرة من المعلومات السرية التجارية

(i) سرقة كمية كبيرة من بيانات البريد الإلكتروني الحساسة

استخدم المهاجم حساب مسؤول خادم البريد الإلكتروني لإجراء عمليات تصدير البريد الإلكتروني. كان الهدف من أسرار السرقة هو الإدارة العليا للشركة وموظفي القسم المهمين. عندما ينفذ المهاجم أمر التصدير ، يتم تعيين الفاصل الزمني لتصدير رسائل البريد الإلكتروني. تحتوي بعض الحسابات على جميع رسائل البريد الإلكتروني التي تم تصديرها ، ويتم تصدير العديد من الحسابات رسائل البريد الإلكتروني الخاصة بها وفقًا للفاصل الزمني المحدد لتقليل كمية بيانات التجسس وتقليل خطر اكتشافها.

(ii) سرقة حساب معدات الشبكة الأساسية ومعلومات التكوين

هاجم المهاجم أجهزة الكمبيوتر لثلاثة مسؤولي الشبكات للشركة وغالبًا على سبيل المثال ، في 2 مايو ، 2023 ، استخدم المهاجم خادم الوكيل (95.179.xx.xx) الموجود في ألمانيا كنقطة انطلاق ، ثم استخدم خادم البريد الإلكتروني كنقطة انطلاق لمهاجمة كمبيوتر مسؤول الشبكة للشركة ، وملفات الشبكة الحساسة مثل "CORPARATOR COSSION COSSION COSTER" ، الإحصائيات "،" طلبات شراء بوابات التحكم في الإنترنت ".

(iii) سرقة ملفات إدارة المشروع

يسرق المهاجم بشكل متكرر بيانات مشروع التطوير المتعلقة بالشركة من خلال مهاجمة خوادم رمز الشركة ، خوادم التطوير ، إلخ. بعد مهاجمة خادم البريد الخاص بالشركة ، استخدمه كنقطة انطلاق للوصول بشكل متكرر إلى أسلحة الهجوم الخلفي المزروعة في خادم رمز الشركة ، وسرقة ما يصل إلى 1.03 جيجابايت من البيانات. لتجنب اكتشافها ، يتنكر برنامج Backdoor نفسه كملف "TIP4XXXXXXX.PHP" في المشروع المفتوح المصدر "Zen Tao".

(IV) آثار الهجوم الواضحة وإجراء تحليل مضاد للوجود

لتجنب اكتشافها ، بعد كل هجوم من قبل المهاجم ، سيقوم المهاجم بمسح آثار الهجوم في سجل الكمبيوتر وحذف الملفات المعبأة المؤقتة التي تم إنشاؤها أثناء عملية سرقة الهجوم. سيشاهد المهاجم أيضًا سجل تدقيق النظام ، وسجلات الأوامر التاريخية ، والتكوينات المتعلقة بـ SSH ، وما إلى ذلك ، في محاولة لتحليل جمع الأدلة في الكشف عن أمان الشبكة القتالية.

3. خصائص سلوك الهجوم

(i) وقت الهجوم

وجد أن نشاط الهجوم كان يتركز بشكل أساسي بين الساعة 22:00 من وقت بكين و 8:00 في اليوم التالي ، مقارنة مع 10:00 إلى 20:00 في نهار الولايات المتحدة. تم توزيع وقت الهجوم بشكل أساسي من الاثنين إلى الجمعة في الولايات المتحدة ، ولم يكن هناك أي هجوم في العطلات الرئيسية في الولايات المتحدة.

(ii) موارد الهجوم

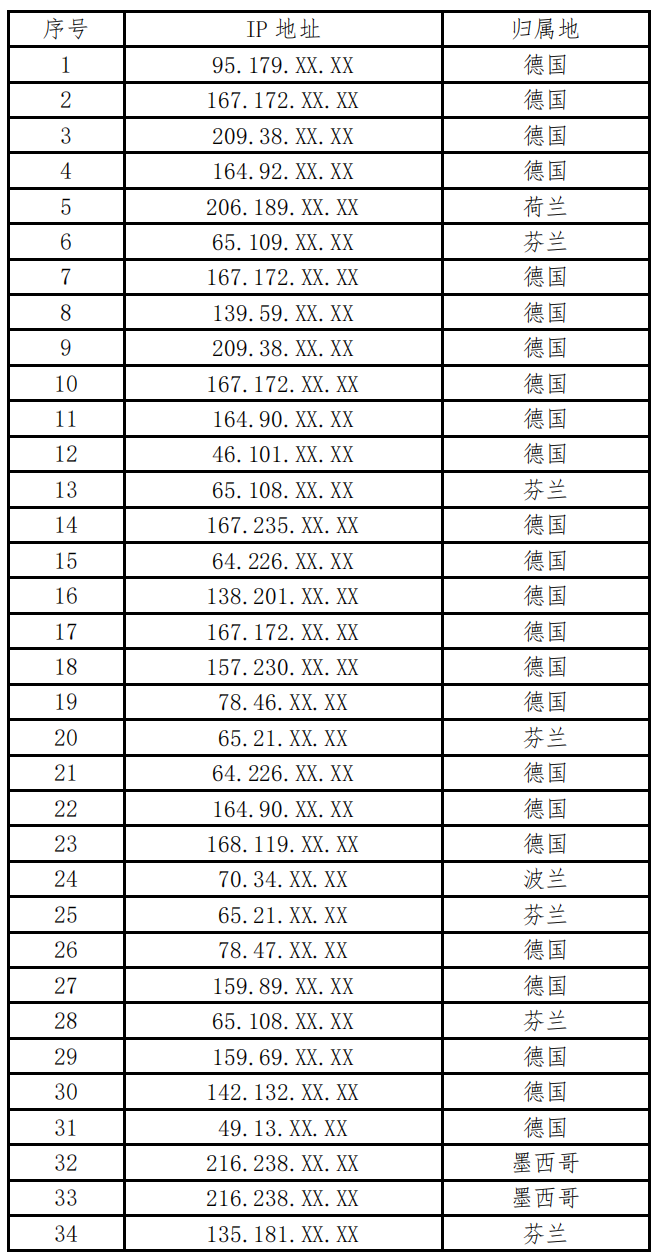

من مايو 2023 إلى أكتوبر 2023 ، أطلق المهاجم أكثر من 30 هجومًا إلكترونيًا. لا تتكرر بشكل أساسي عن IPS في الخارج المستخدم من قبل المهاجم ، مما يعكس وعيه العالي لمكافحة الإمكانية والاحتياطيات الغنية لموارد الهجوم.

(iii) أسلحة الهجوم

يوجد البرنامجان الضاران المعياريان لعملية أنابيب الأنابيب التي يزرعها المهاجم تحت "C: \\ Windows \\ System32 \\". يستخدمون إطار .NET. يتم محو وقت التجميع ، مع حجم عشرات KB ، وخاصة تشفير TLS. تتضمن الوظائف الرئيسية لأسلحة الهجوم المزروعة في ذاكرة خادم البريد سرقة المعلومات الحساسة وتنفيذ الأوامر واختراق الإنترانت. يمكن للهجوم وسرقة السلاح المزروع في الخوادم ذات الصلة وأجهزة كمبيوتر مسؤول الشبكة استخدام بروتوكول HTTPS لإنشاء نفق WebSocket+SSH وسيعود إلى اسم المجال الذي يتحكم فيه المهاجم.

IV. بعض قائمة IP الخاصة بـ Springboard

!-

!-